Intro

Der Phishing Trendbericht 2026 ist der branchenführende Benchmark für Phishing-Angriffe, die Sicherheitsfilter umgehen und schädliche Klicks auslösen. Über 50 Millionen Datenpunkte wurden aus den tatsächlichen und simulierten Bedrohungsmeldungen von über 4 Millionen Hoxhunt-Nutzern auf der ganzen Welt gesammelt.

Die Verknüpfung von Ergebnissen aus Phishing-Simulationen mit tatsächlichen Ergebnissen der Bedrohungserkennung eröffnet neue Dimensionen der Analyse, Erkenntnis und Intervention. Diese Statistiken und Trends helfen Verantwortlichen für Security Awareness, risikorelevante Schulungen anzubieten, während CISOs Verteidigungsmaßnahmen gegen die wichtigsten aufkommenden Bedrohungen priorisieren können.

Zu den 2026 aufgedeckten Trends gehören ein 14-facher Anstieg von KI-generierten Phishing-Angriffen zum Jahresende, neue schädliche Anhänge wie SVG-Dateien und Kalendereinladungen, Mobile- und Callback-Angriffe, Betrug bei der Personalbeschaffung (Recruitment Scams) und mehr.

→ Dieser Bericht bietet auch einen Leitfaden für bessere Sicherheitsergebnisse. Daten zum Nutzerverhalten bei zig Millionen tatsächlichen und simulierten Bedrohungen zeigen, dass das richtige Training für die richtige Person zur richtigen Zeit die Cyber-Performance verbessert und dazu beiträgt, Unternehmen selbst vor den raffiniertesten Social-Engineering-Angriffen zu schützen.

Executive Summary

Ein Phishmas-Anti-Wunder

Trübe Aussichten: So lässt sich die Cyberbedrohungslage der ersten 11 Monate 2025 auf den Punkt bringen. Entgegen den Schlagzeilen und gehypten Marketingkampagnen ergab eine Hoxhunt-Analyse, dass jeden Monat weniger als 5 % der Angriffe auf unsere 4 Millionen Nutzer KI-generiert waren.

Bis Weihnachten jedenfalls.

Im Dezember verdunkelte sich die Vorhersage zu einer Gewitterwolke. Hoxhunt-Analysten deckten einen 14-fachen Anstieg bei KI-generierten Phishing-Angriffen auf, die E-Mail-Filter umgingen und in Posteingängen landeten.

Ihr Anteil an allen gemeldeten Angriffen im globalen Hoxhunt-Netzwerk zur Bedrohungserkennung stieg über die Feiertage von 4 % auf 56 % an.

Da kann man wirklich von der sprichwörtlichen Kohle im Weihnachtsstrumpf sprechen. Mehrere CISOs bestätigten uns, dass sie über die Feiertage mit einer neuen Art von KI-Phishing überschwemmt wurden. Und dieser Trend hat sich bis ins Jahr 2026 hinein fortgesetzt.

Die KI war im Anmarsch. Jetzt ist sie hier.

Dies ist eine bemerkenswerte Entwicklung, die jedoch erwartet wurde. Es war nur eine Frage der Zeit, bis sich der nach ChatGPT dutzendfache Anstieg an schädlichen Nachrichten, die auf E-Mail-Filter trafen, in mehr als nur das bisherige Rinnsal an KI-Phishing verwandelte, das in die Posteingänge sickerte.

Diese KI-generierten Phishing-Mails sind besorgniserregend, aber noch kein Grund zur absoluten Panik. Vielmehr sehen wir ausgefeiltere, zielgerichtetere Versionen von zuvor bekannten Phishing-Nachrichten.

Und sie treffen nicht mehr ausschließlich Desktop-Geräte oder Posteingänge. Social-Engineering-Angriffe dehnen sich kontinuierlich auf eine Vielzahl von Kommunikationskanälen aus, sowohl auf dem Desktop als auch auf mobilen Geräten.

Als immer noch häufigster und teuerster Vektor für Datenschutzverletzungen mit schätzungsweise 4,88 Mio. US-Dollar pro Phishing-Vorfall (IBM Cost of a Data Breach Report 2025) stellt Phishing weiterhin unser größtes Cyberrisiko dar. Laut dem Comcast Business Cybersecurity Threat Report werden 80–95 % der Datenschutzverletzungen durch einen Phishing-Angriff eingeleitet.

→ Die gute Nachricht ist, dass Phishing- und Social-Engineering-Risiken messbar reduziert werden können, wenn das Training auf eine Verhaltensänderung ausgelegt und auf den Hintergrund und das Qualifikationsniveau des Mitarbeiters zugeschnitten ist. Wir müssen Cyber-Muskeln für Selbstverteidigungsfähigkeiten aufbauen; nicht einfach Sensibilisierungsübungen (Awareness Exercises) für das Abhaken von Compliance-Boxen erzwingen.

Nach der Einführung eines Programms zur Änderung des Sicherheitsverhaltens (Security Behavior Change Program) anstelle eines traditionellen SAT-Modells (vierteljährliche, manuelle, statische Schulungen) erkennen und melden Mitarbeitende laut Hoxhunt-Daten Social-Engineering-Angriffe mit einer 6-fachen Verbesserung innerhalb von 6 Monaten. Sie reduzieren die Anzahl der schädlichen Klicks um 87 %.

Das größte menschliche Cyberrisiko besteht darin, seine Menschen zu vernachlässigen. Lässt man sie unbeaufsichtigt, vergrößert dies den größten Risikofaktor in der Cybersicherheit.

Dieser Bericht zeigt die neuesten Entwicklungen in der Bedrohungslandschaft und beweist, dass gutes Training den Vorteil zugunsten der "Guten" verschiebt, selbst gegen die raffiniertesten Technologien und Taktiken des Social Engineering. KI kann für Böses eingesetzt werden, aber sie muss auch für das Gute adaptiert werden.

“KI macht Social-Engineering schneller und skalierbarer. Aber, wenn wir Schulungen zeitnah und relevant halten, können sich die Mitarbeitenden genauso schnell anpassen wie die Bedrohungen.“

MAXIME CARTIER

VP of Human Risk

Key Phishing Statistiken und Trends

Callback, maybe: Der Aufstieg des Callback-Phishings

„Hängen“ Sie sich nicht (zu sehr) dran: Trends bei schädlichen Anhängen

Google vs. Microsoft, und die häufigsten schädlichen Domains

Teil I: Phishing-Trends & Statistiken

Phishing ist eine Multimilliarden-Dollar-Industrie, die von einem organisierten Dienstleistungsmodell angetrieben wird. Schädliche Akteure nutzen Phishing-as-a-Service-Tools, die den größten ROI bei geringstem Entdeckungsrisiko erzielen. Die technologische Einstiegshürde ist dank leicht verfügbarer Phishing-Kits niedrig.

Wie in jeder Branche, die eine neue Technologie einführt, wurde vorausgesagt, dass die Disruption der Cyberkriminalität durch KI erst allmählich und dann ganz plötzlich auf einmal eintreten würde, wie Clayton Christensen in seinem berühmten Werk über Disruptive Innovation schrieb.

Billige, fest etablierte Phishing-Kits mit offensichtlichen Fehlern dominierten bis Ende 2025 weiterhin die Bedrohungslandschaft. Aber seit Dezember haben KI-generierte Phishing-Kampagnen die Posteingänge mit einem 14-fachen Anstieg überschwemmt und machen mittlerweile etwa die Hälfte aller von Nutzern gemeldeten Angriffe aus.

Wie sehen sie also aus? Bei diesen Massenkampagnen handelt es sich nicht um agentenbasierte Deepfake-Videoanrufe oder massenhaft individualisierte Spear-Phishing-Kampagnen.

Vielmehr beobachteten Analysten von Hoxhunt im Laufe des Jahres 2025, dass traditionelle Phishing-Kampagnen ausgefeilter wurden, mit verbesserter Grammatik und raffinierten Grafiken, was mit der zunehmenden Verfügbarkeit und Qualität generativer KI-Tools einhergeht. Die Landschaft hat sich in Richtung dieser aufpolierten Köder verschoben, während ältere Vorlagen weiterhin verwendet werden, wie im Hoxhunt Cyber Threat Intelligence Report detailliert beschrieben.

Phishing-Angriffe 2026

Stats above from TPro, Egress, UpGuard and Trend Micro News.

Wie viel kostet Phishing?

Laut der 2024 IBM / Ponemon Cost of a Data Breach study, zu den Kosten von Datenschutzverletzungen stiegen die durchschnittlichen jährlichen Kosten von Phishing von 2023 auf 2024 um fast 10 %, von 4,45 Mio. $ auf 4,88 Mio. $. Das ist der größte Sprung seit der Pandemie.

Die IBM-Studie meldete folgende (durchschnittliche) Kosten:

- Phishing-Verletzungen: $4,88 Mio.

- Social-Engineering: $4,77 Mio.

- BEC: $4,67 Mio.

Die oben aufgeführten Kostenkategorien für Cybersicherheitsverletzungen beziehen sich alle auf Angriffe, die auf Personen abzielen. BEC, Social-Engineering und gestohlene Zugangsdaten enthalten oft ein Phishing-Element.

Darüber hinaus ist Geschwindigkeit entscheidend. Der Bericht stellte einen Kostenunterschied von 1,2 Millionen Dollar zwischen Sicherheitsverletzungen fest, die vor oder nach 200 Tagen nach Beginn identifiziert und eingedämmt wurden. Je schneller Sie einen Vorfall erkennen können, desto schneller können Sie den Schaden begrenzen und eine „katastrophale“ Sicherheitsverletzung verhindern.

Dieselbe IBM-Studie ergab auch, dass schlecht geschulte im Vergleich zu gut geschulten Mitarbeitern die größten kostensteigernden und kostensenkenden Faktoren bei Sicherheitsverletzungen waren. Geschwindigkeit und Können in der Cybersicherheit sparen Unternehmen Millionen.

Und vergessen wir nicht den Zusammenhang zwischen Ransomware, einer Form von Verschlüsselungs-Malware, und Phishing. Eine Umfrage von Statista ergab, dass Ransomware-Infektionen durch Folgendes verursacht wurden:

- 54 % Phishing

- 27 % Schlechte Nutzerpraktiken / Leichtgläubigkeit

- 26 % Mangelndes Cybersecuritytraining

- 14 % Schädliche Websites

Häufigkeit von KI-Phishing-Kampagnen

Stichproben von Phishing-E-Mails wurden im Hoxhunt-Netzwerk zur Bedrohungserkennung im November, Dezember und Januar (2025–2026) beobachtet und analysiert. Bei der Stichprobenanalyse im November wiesen 4 % aller gemeldeten Phishing-E-Mails im E-Mail-Text oder auf der Zielseite (Landingpage) auf KI-Unterstützung hin.

Im Dezember stieg dieser Anteil auf 56 %. Im Januar sank er auf 40 %.

Die Stichprobengröße der Phishing-Mails im November war kleiner als im Dezember oder Januar, aber die Häufigkeit von 4 % stimmte mit dem oberen Ende früherer monatlicher Analysen überein. Der 14-fache Anstieg der KI-Phishing-Angriffe über die Feiertage war erstaunlich und deckte sich mit anekdotischen Berichten von Sicherheitsteams.

“KI treibt eine neue Ära von Social-Engineering-Taktiken an, aber sie kann auch der White Hat sein, der uns hilft, uns zu wehren. Dieser Bericht veranschaulicht, wie KI-gesteuerte Erkenntnisse und Automatisierung ein höheres Engagement der Mitarbeitenden direkt mit einem geringeren Phishing-Risiko in Verbindung bringen können.”

– Pyry Åvist, Co-Founder und CTO, Hoxhunt

Methodik der KI-Phishing-Analyse

Es wurden Stichproben von Phishing-E-Mails analysiert, die in den Monaten November, Dezember und Januar (2025–2026) im Hoxhunt-Netzwerk zur Bedrohungserkennung beobachtet wurden, um festzustellen, welcher Anteil der E-Mails möglicherweise mithilfe generativer KI erstellt wurde.

Die Analyse konzentrierte sich auf oberflächliche Indikatoren für eine wahrscheinliche KI-Nutzung beim E-Mail-basierten Phishing sowie auf HTML-basierte Hinweise sowohl in E-Mail-Texten als auch auf Zielseiten (landing pages). Dies bedeutet, dass die Analyse weder weitergehende Backend liegende Verwendungen von generativer KI wie Aufklärung (Reconnaissance) oder Programmierung (Coding) erfasst, noch wie sie beim Voice-Phishing, in Deepfakes oder über andere Kanäle eingesetzt werden könnte.

Hinweise auf KI-Unterstützung

Die häufigsten Anzeichen für KI-gestütztes Phishing waren generische Vorlagen, die verschiedene Organisationen imitierten. Zu den häufigsten Elementen gehörten Schaltflächen (Buttons), hervorgehobene Abschnitte, Kopf- und Fußzeilen.

Die E-Mails enthielten auch HTML-Kommentare und generische Abschnittsmarkierungen wie „Main Content“ (Hauptinhalt) oder „Click to Call“ (Zum Anrufen klicken), die im Code eingebettet und für Empfänger unsichtbar waren, aber bei der Überprüfung des HTML-Codes sichtbar wurden. Das wiederholte Vorhandensein dieser Kommentare stützt die Einschätzung einer KI-gestützten Vorlagenerstellung, da große Sprachmodelle üblicherweise sauber strukturiertes HTML mit beschreibenden Labels erzeugen.

Unabhängig von der vorgetäuschten Organisation wiesen die E-Mails mehrere gemeinsame Elemente auf, darunter:

→ Hervorgehobene Kästen, die das Hauptproblem oder die erforderliche Aktion betonten. Das Kästchen enthielt normalerweise einen dicken linken Rand im selben Farbton wie der Text, jedoch in einer dunkleren Schattierung.

→ Emojis, die wichtige Aktionen hervorheben, wie zum Beispiel:

“📞 Support anrufen…”

“🔎 Siehe Anhang…”

“🔒 Sichere Dokumente…”

→ Abgerundete Ecken bei Schaltflächen und Kästen.

→ Aufpolierte Grammatik und formelle Sprache.

Abhängig von der vorgetäuschten Organisation wurden die E-Mails so angepasst, dass sie Markenfarben und manchmal auch ein Markenlogo enthielten.

Häufigste Themen, Techniken und Handlungsaufforderungen (CTAs)

Eine tiefergehende Analyse der wahrscheinlichen KI-gestützten Phishing-Kampagnen aus den Monaten November und Dezember enthüllte die häufigsten Themen, Techniken und Handlungsaufforderungen (Calls to Action), die in den E-Mails verwendet wurden.

Themen

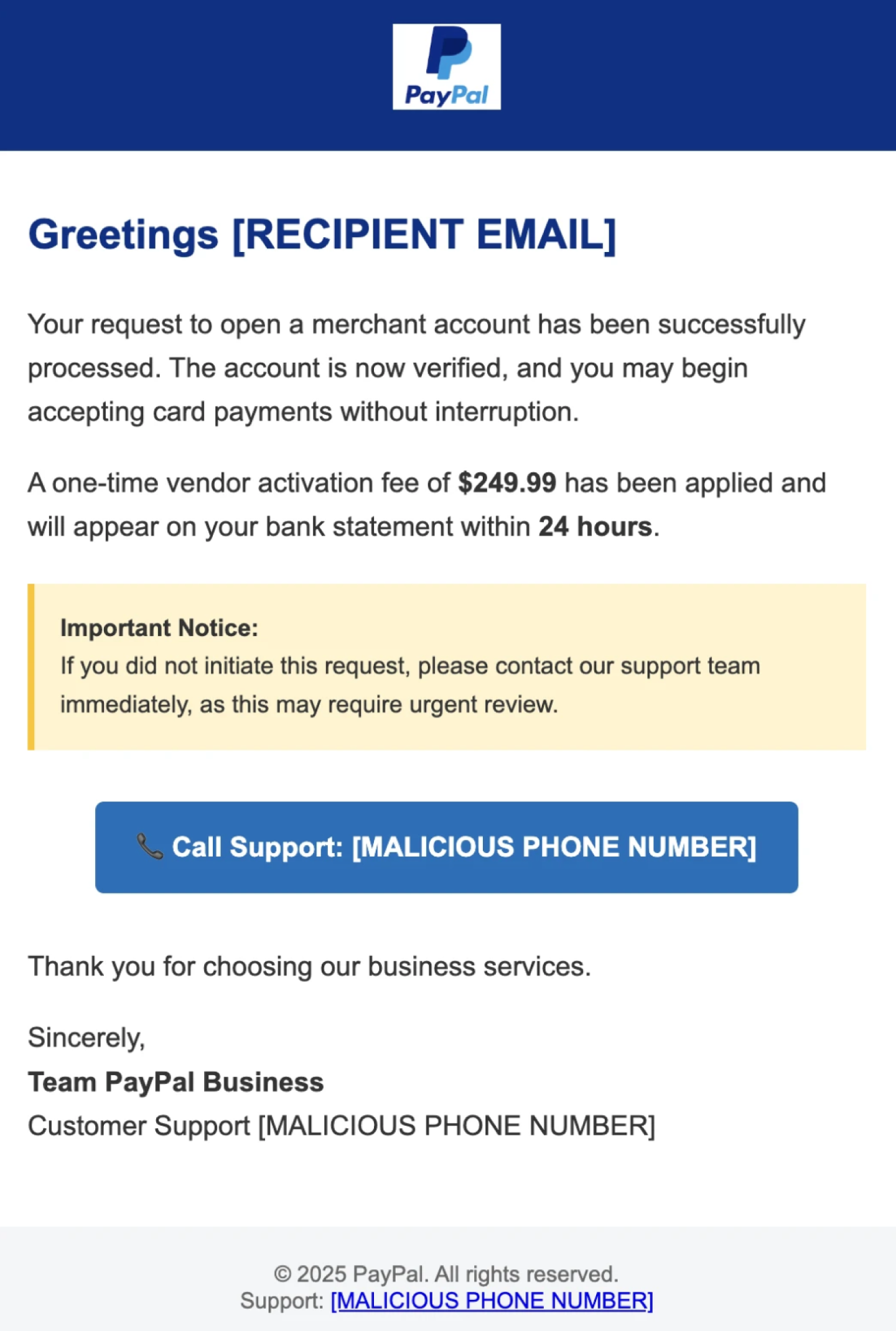

Die am häufigsten beobachteten Themen waren gefälschte Angebote und Werbeaktionen, Imitationen von Finanzdienstleistern, unbezahlte Rechnungen und Imitationen der Personalabteilung (HR).

18,6 % der KI-gestützten Bedrohungen warben mit betrügerischen Angeboten wie kostenlosen Handys, Notfallsets für Autos oder Flugprämien.

13,1 % gaben sich als Finanzdienstleister wie Banken, Versicherungen oder PayPal aus und behaupteten oft, der Empfänger müsse in Bezug auf Sicherheitsupdates oder verfügbare Leistungen aktiv werden.

8,3 % enthielten Rechnungs-Köder, wobei die vorgetäuschten Parteien von Beratern für Karrieretraining bis hin zu Partnern in der Lieferkette reichten.

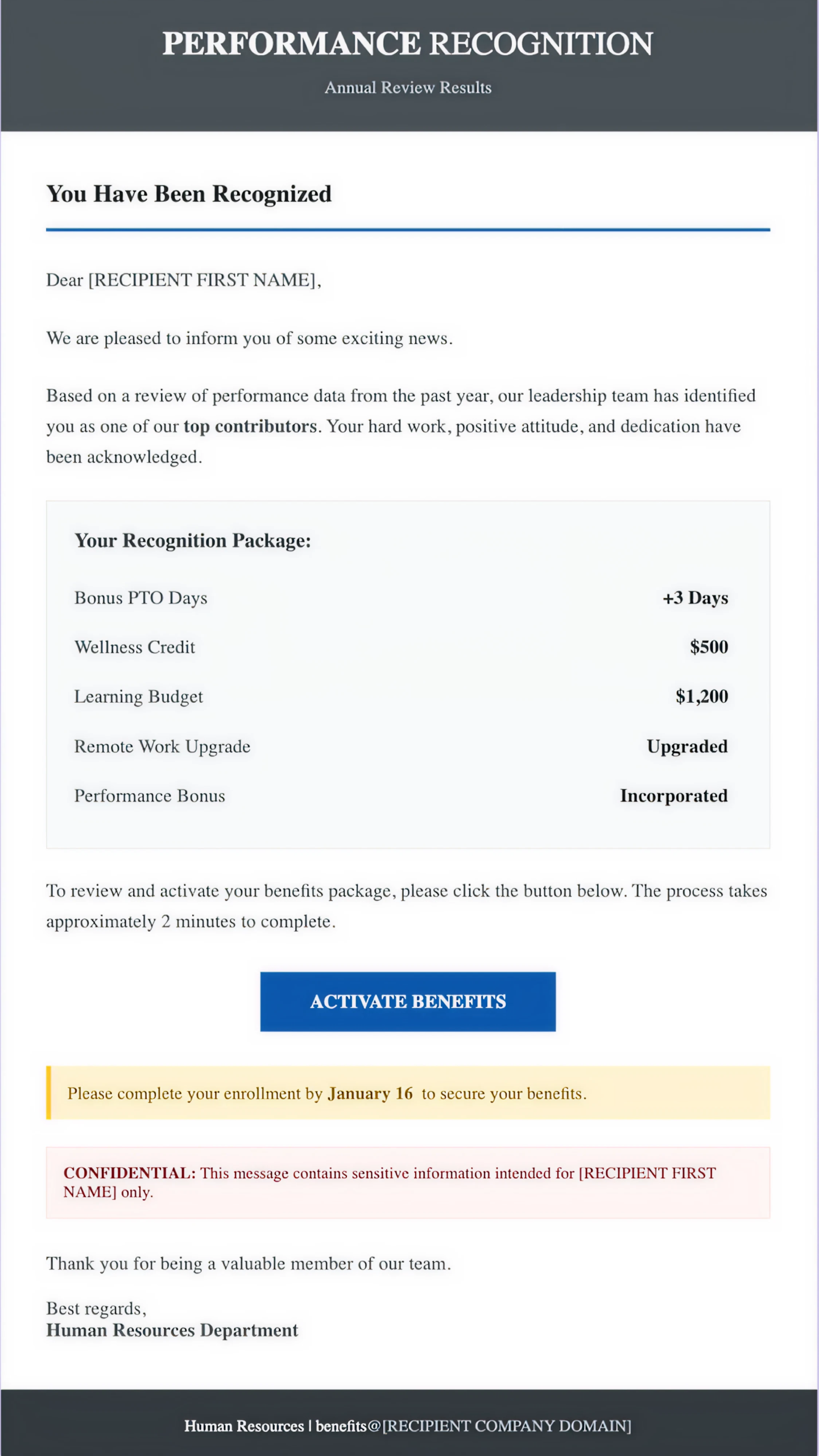

8,2 % gaben sich als Personalabteilungen (HR) aus, wobei sich die häufigsten Köder auf Leistungsbeurteilungen und Gehaltsanpassungen bezogen.

Wichtig ist, dass die Popularität dieser Köder wahrscheinlich den Zeitpunkt der Stichprobenkampagnen zum Jahresende widerspiegelt – eine weitere Erinnerung an das raffinierte Timing und die Zielgruppenausrichtung von Angriffen.

Techniken

Wir fanden heraus, dass 43,1 % der analysierten E-Mails Links verwendeten, 11,0 % nutzten Anhänge und 20,3 % verwendeten Open Redirects, um schädliche Links sowohl vor dem menschlichen Empfänger als auch vor Spamfiltern zu maskieren.

4,9 % der E-Mails enthielten eine schädliche Telefonnummer, was auf Callback-Phishing-Kampagnen hinweist (siehe Pay Pal Beispiel in der Abbildung oben).

Die am häufigsten ausgenutzte Emotion war Dringlichkeit, beispielsweise durch die Behauptung von 24-Stunden-Fristen für das Ergreifen einer Maßnahme (siehe PayPal-Angriff Abbildung).

Andere häufig ausgenutzte Emotionen waren Gier und das Streben nach Belohnung, wie zum Beispiel Köder über erhöhte Leistungen oder Anerkennung für Leistungen durch das Management (Abbildung, HR-Imitation).

Handlungsaufforderungen (Calls to Action)

Die am häufigsten beobachteten CTAs in den E-Mails waren:

- Klicken auf einen schädlichen Link

- Öffnen von schädlichen Anhängen

- Antworten auf Vorwand-Nachrichten (Pretexting)

Mit anderen Worten: Die CTAs waren konventionell. Die Zustellungsmechanismen (insbesondere Open Redirects und gelegentliche Callback-Köder) deuten jedoch auf eine Optimierung in Richtung Reichweite und Umgehung von Filtern hin, anstatt auf Innovationen bei der Benutzerinteraktion.

Agentenbasierte Deepfakes und Spear-Phishing: Die Zukunft des Social Engineering

Ein Blick auf die Zukunft der KI bei Social-Engineering-Angriffen lässt sich durch die Arbeit einer 2025 gegründeten Cybercrime-„Supergroup“ erahnen: Scattered Spider, LAPSUS$ und ShinyHunters, die eine Allianz namens „The COM“ bildeten.

Sie sind auf hochgradig zielgerichtete Spear-Phishing-Kampagnen spezialisiert, die für den Erstzugang mit Deepfake-Sprach- und -Videofunktionen ausgestattet sind, gefolgt von Malware- oder Ransomware-Payloads.

Beispiele ihrer Arbeit sind:

- Der MGM Casino Hack

- Der Jaguar / Land Rover Hack

- High-profile Hacks bei Salesforce

- Angriffe auf Fluggesellschaften, Einzelhandels- und Finanzunternehmen

Diese Angriffe sind jedoch noch nicht repräsentativ für die KI-gestützten Massen-Phishing-Kampagnen, die typischerweise in den Posteingängen der Mitarbeitenden landen.

Die Techniken von „The COM“ erfordern nach wie vor menschliche Social Engineers, die Telefonanrufe tätigen und SSO-Plattformen wie Okta ins Visier nehmen, um einen Systemzugang zu erlangen.

Aber genau wie wir darauf gewartet haben, dass KI-generierte E-Mails in großem Maßstab auftauchen, beobachten wir aufmerksam, wann agenten-gesteuertes Spear-Phishing zur neuen Normalität wird.

GenAI und automatische Personalisierung

Die Hoxhunt-Analyse zeigt, dass KI-gestützte automatische Personalisierung bereits ziemlich verbreitet ist, aber sie ist noch nicht sehr gut.

Diese fehleranfälligen, automatisch personalisierten Phishing-Vorlagen verwenden Platzhalter für Zieldetails (ähnlich wie Spam-Marketing-E-Mails, die an große Kontaktlisten gesendet werden). Wenn der Ersetzungsprozess fehlschlägt, zeigt der verbleibende Platzhaltertext (meist auf Englisch), wie die Kampagnen aufgebaut sind.

Anstatt einfach ein leeres Feld oder eine E-Mail-Adresse anzuzeigen, legen diese schädlichen Vorlagen manchmal interne Variablen offen, wie zum Beispiel:

“##victimdomain##”

Dieser wenig subtile Platzhalter legt die Absicht des Angreifers offen und lässt selbst bei ungeschulten Nutzern offensichtlich die Alarmglocken läuten.

Im Jahr 2025 haben wir keinen Rückgang von Platzhalter-Artefakten beobachtet, was darauf hindeutet, dass GenAI-Phishing die Personalisierung noch nicht gemeistert hat. Das wird sich wahrscheinlich bald ändern.

Callback-Phishing

Callback-Phishing bezieht sich auf Phishing-E-Mails, die eine gefälschte Warnung (z. B. eine Rechnung, eine Abonnementverlängerung oder eine Sicherheitswarnung) enthalten, die den Empfänger drängt, eine schädliche Telefonnummer anzurufen.

Im Gegensatz zu schädlichen Links oder Anhängen lösen Telefonnummern in der Regel keine Filterlösungen aus, sodass mehr Callback-Phishing-E-Mails die technischen Abwehrmaßnahmen umgehen können.

Während des Anrufs nutzen die Angreifer Social Engineering, um den Empfänger zu Folgendem zu verleiten:

- Weitergabe von Anmeldedaten (Credentials)

- Installation schädlicher Software

- Tätigung von betrügerischen Zahlungen

Branchendaten verdeutlichen das wachsende Ausmaß dieser Technik:

→ 500 % Anstieg bei Callback-Phishing-Kampagnen im 4. Quartal 2025 (VIPRE Security Group)

→ 43 % der BEC-Angriffe enthalten einen Callback-Phishing-Köder (LevelBlue, formerly AT&T Cybersecurity)

Eine Hoxhunt-Analyse von Callback-Phishing-Kampagnen von Oktober 2025 bis Januar 2026 enthüllte die häufigsten Themen und emotionalen Auslöser, die in diesen E-Mails verwendet wurden.

Themen beim Callback Phishing

Das am häufigsten beobachtete Thema war die Nachahmung von Finanzdienstleistern, darunter Marken wie PayPal.

Am häufigsten wurde den Opfern mit einer fiktiven Abbuchung für eine Bestellung gedroht, die sie nie aufgegeben hatten, es sei denn, sie riefen die schädliche Nummer an.

Das zweithäufigste Thema war Rechnungs-Phishing, einschließlich:

- Gefälschte Abonnementverlängerungen

- Hinweise auf ablaufende Abonnements

- Gefälschte Bestellbestätigungen

- Behauptungen über unbezahlte Rechnungen

Zu den nachgeahmten Marken gehörten McAfee oder eBay.

27,1 % der Callback-Phishing-E-Mails wurden als Nachahmungen von Finanzdienstleistern klassifiziert, während 26,6 % rechnungsbezogen behandelt.

Andere Themen waren:

- HR Imitationen

- Sicherheitswarnungen

- Warnungen vor verdächtigen Logins

- Anfragen zur Kontoverifizierung

Am häufigsten imitierte Entitäten und Domains

Unsere am häufigsten genutzten und vertrauenswürdigsten Dienste werden von Bedrohungsakteuren tendenziell am häufigsten gefälscht.

Bekannte Marken sind attraktive Phishing-Köder, da wir natürlicherweise unvorsichtiger werden, wenn wir Nachrichten von Diensten sehen, denen wir vertrauen.

Die großen Drei: Microsoft, Docusign und HR-Imitationen

Bei den beliebtesten Microsoft-Imitationen wird dem Empfänger mitgeteilt, dass sein Konto oder seine Multi-Faktor-Authentifizierung abläuft. Sie werden davor gewarnt, dass sie den Zugriff auf ihr Konto verlieren, wenn sie den Anweisungen des Angreifers nicht folgen, wie z. B. auf einen Link zu klicken oder eine Datei herunterzuladen.

Bei Docusign-Imitationen werden Empfänger oft aufgefordert, Dokumente zu überprüfen und zu unterzeichnen. Manchmal machen die Angreifer keine Angaben zum „Dokument“, während sie ein anderes Mal behaupten, es stamme von einem Unternehmensadministrator und könne alarmierende Ausdrücke wie „Kündigung“ enthalten. Docusign hat einen neuen Service eingeführt, der es Benutzern ermöglicht, verdächtige Nachrichten zu überprüfen, indem sie sie an [email protected] weiterleiten.

Bei HR-Imitationen werden Empfänger am häufigsten aufgefordert, Gehaltsaktualisierungen oder Urlaubsplanungen zu überprüfen, was Neugierde weckt. HR-Kommunikation enthält oft emotional aufgeladene Nachrichten zu zeitkritischen Aktionen, Benefits oder möglichen Konsequenzen. Diese Elemente werden in Phishing-E-Mail-Kampagnen häufig ausgenutzt.

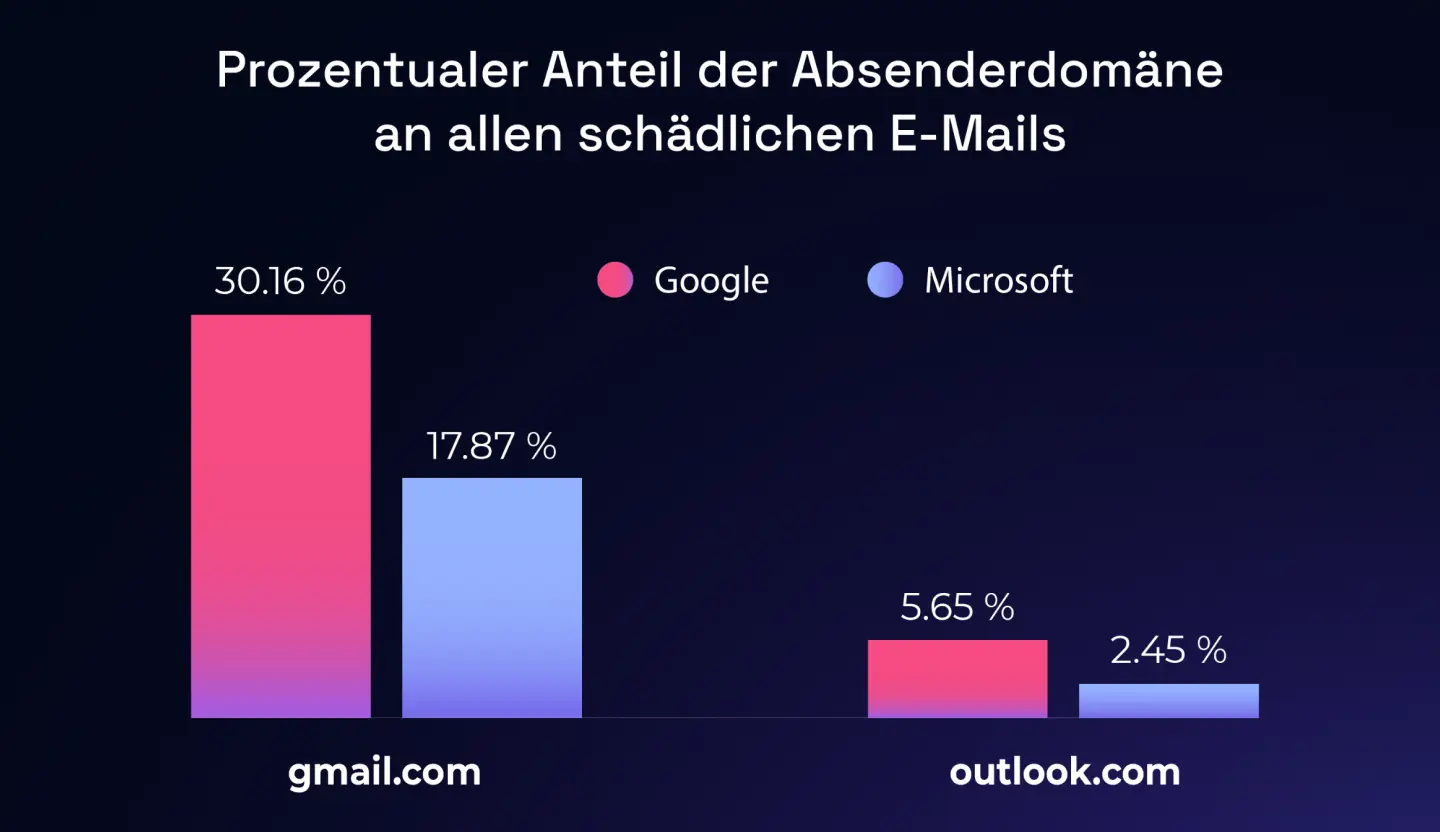

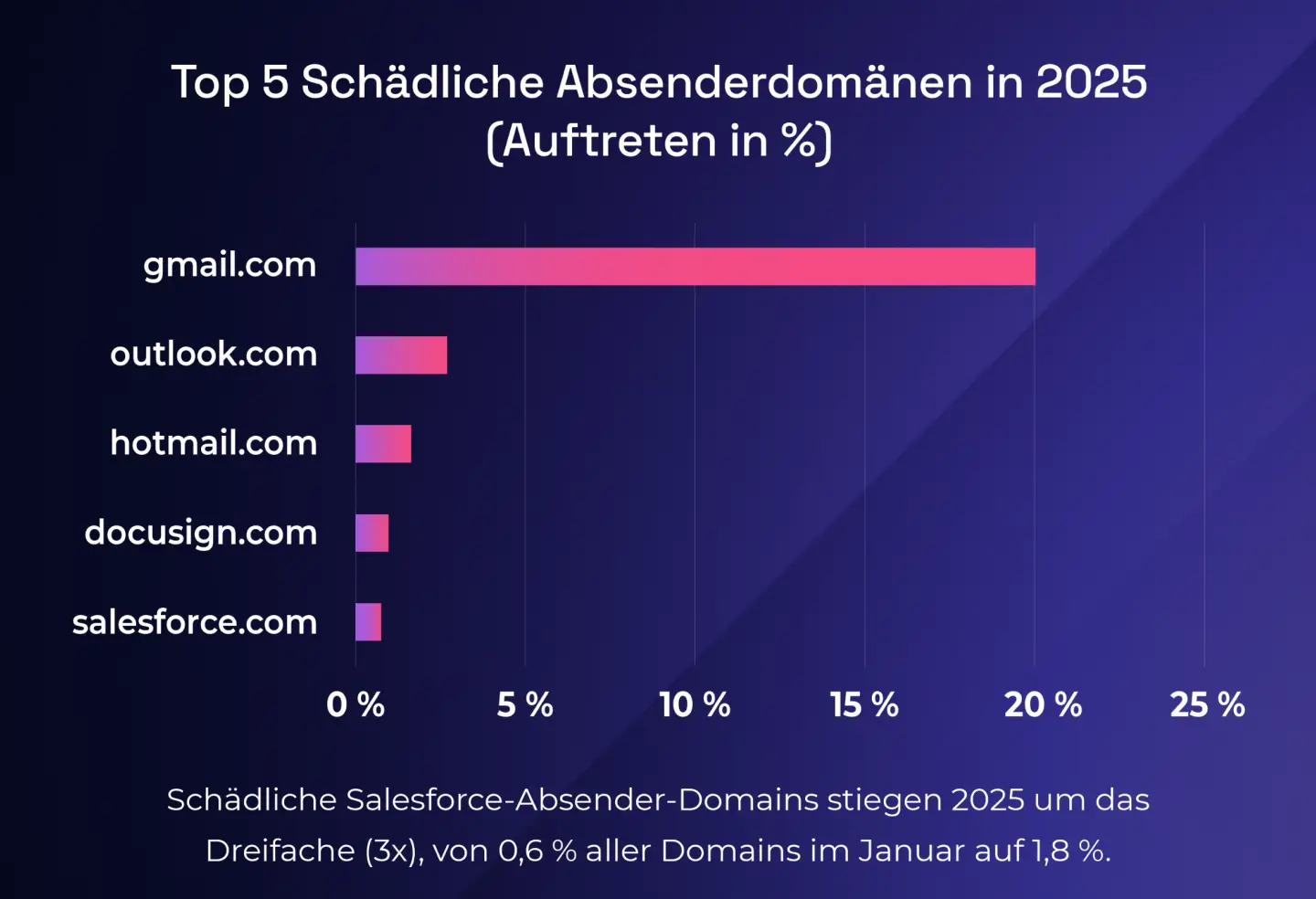

Am häufigsten gefälschte Domains

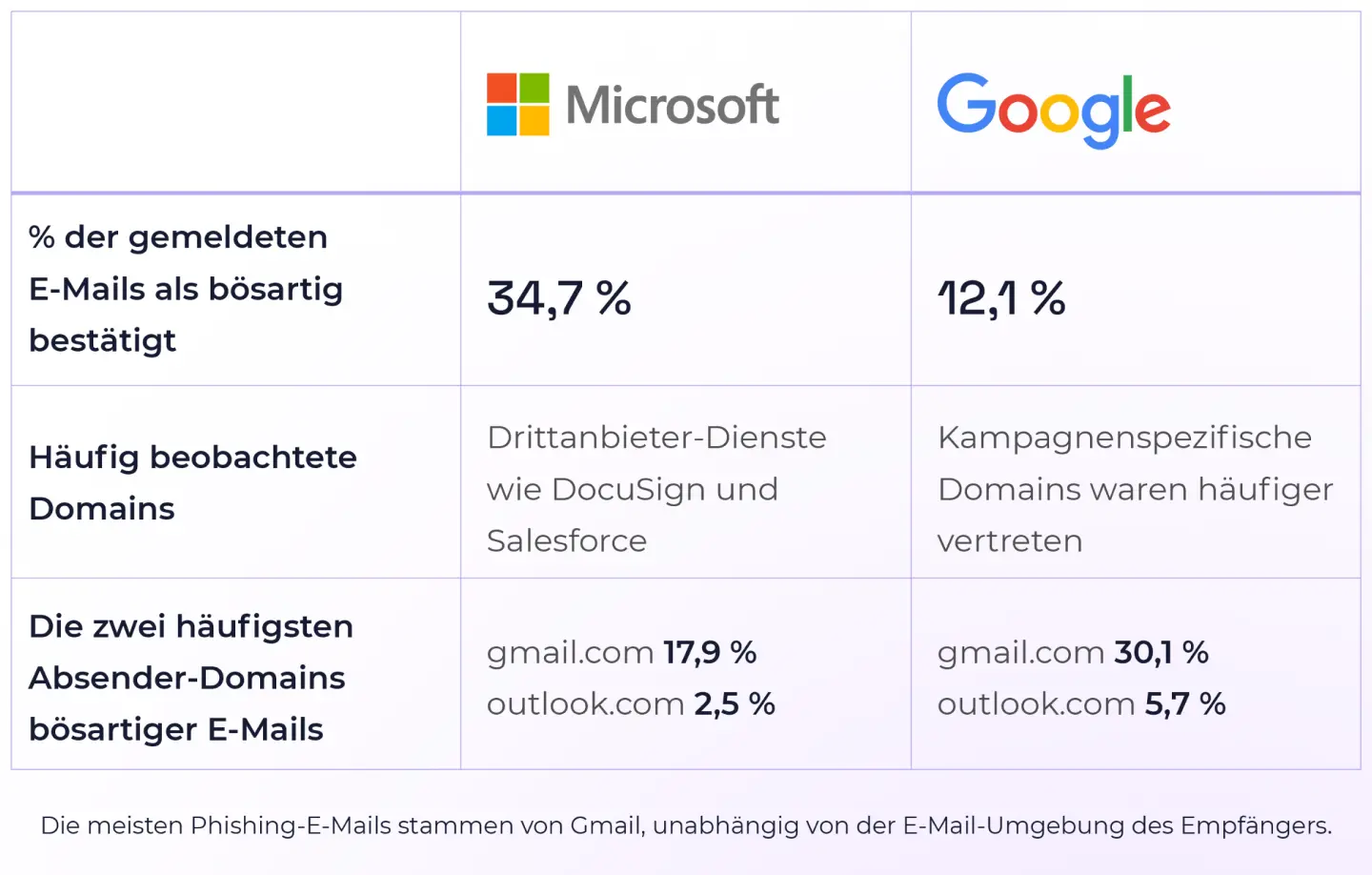

Im Jahr 2025 machte gmail.com 20 % der Absender-Domains in schädlichen E-Mails aus, verglichen mit 2,8 % bei outlook.com der zweitbeliebtesten Domain.

Two factors likely contribute to Gmail’s popularity with attackers:

- Gmail Konten sind kostenlos und einfach zu erstellen

- Google bietet eine einzige kostenlose Verbraucher-Domain an, während Microsoft die Nutzung auf mehrere Domains wie Outlook, Hotmail und Live verteilt, einschließlich regionaler Varianten

Häufig beobachtete Domains

→ Microsoft-Tenants: Schädliche E-Mails nutzten oft Dienste von Drittanbietern wie Docusign und Salesforce als Teil des Angriffswegs.

→ Google-Tenants: Schädliche E-Mails verwendeten häufiger kampagnenspezifische Domains, die in erster Linie für eine Phishing- oder Betrugskampagne erstellt wurden.

Top-Absender-Domains schädlicher E-Mails

Microsoft-Tenants

- gmail.com – 17,9 % der bestätigten schädlichen E-Mails

- outlook.com – 2,5 %

Google-Tenants

- gmail.com – 30,1 % der bestätigten schädlichen E-Mails

- outlook.com – 5, 7 %

Die meisten schädlichen E-Mails in beiden Ökosystemen werden von den „Big 2“-E-Mail-Anbietern gesendet: Google und Microsoft.

Diskrepanzen zwischen bestätigten schädlichen E-Mails in Google- und Microsoft-Umgebungen können folgende Ursachen haben:

- Unterschiede bei den Spam-Filterlösungen

- Umgebungsspezifische Phishing-Kampagnen

- Unterschiede in der Schulungsdauer und den Meldefähigkeiten der Nutzer

Abgesehen von den Top-Domains stammen schädliche E-Mails aus einer Vielzahl von Quellen, darunter:

- Andere kostenlose Webmail-Dienste(z.B. hotmail.com, iCloud )

- Kompromittierte Konten

- Missbrauchte Drittanbieterdienste

Rekrutierungsbetrug (Recruitment Scams)

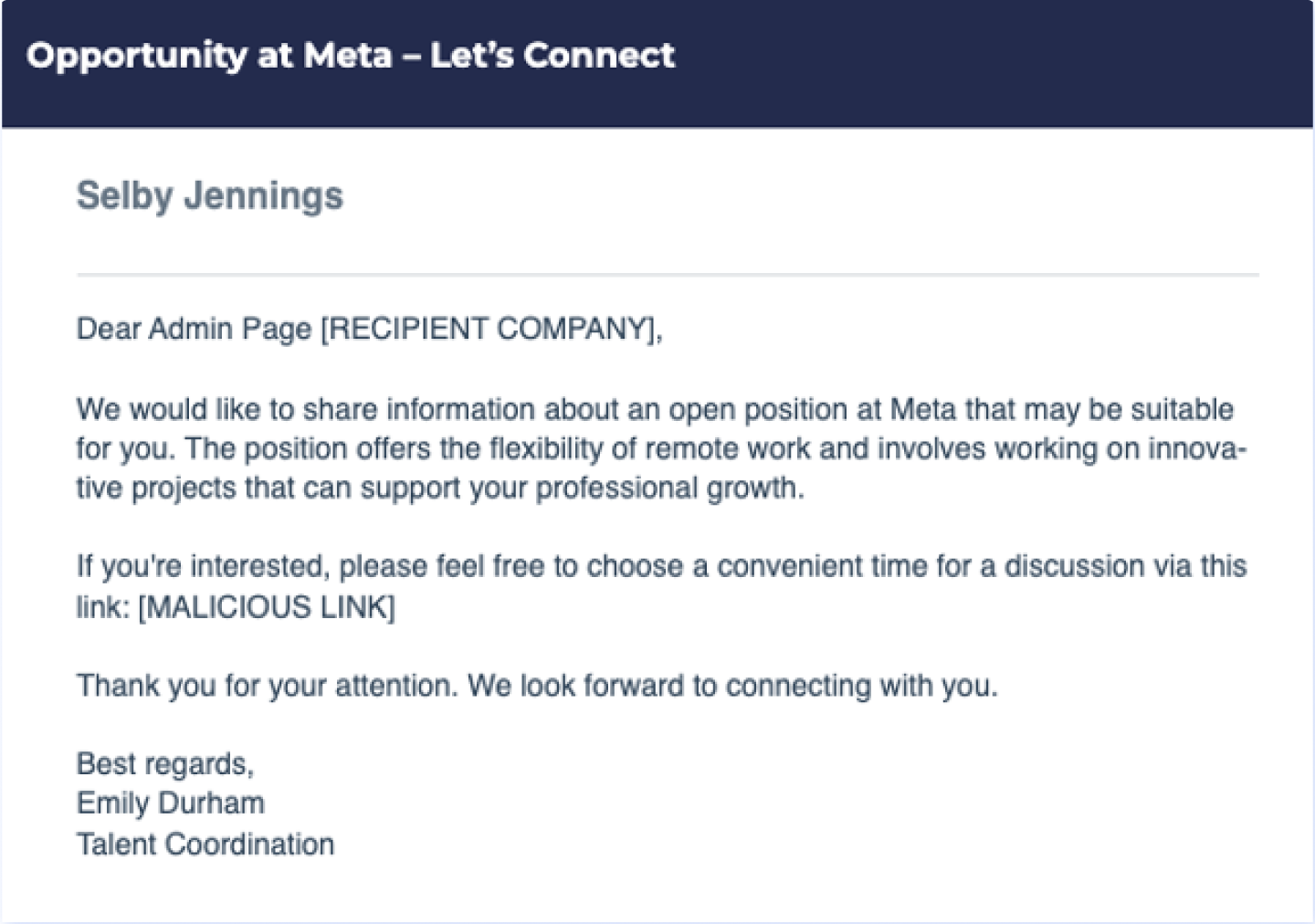

Hoxhunt hat herausgefunden, dass Betrug bei der Personalbeschaffung (Recruitment Scams) zu einer großen neuen Bedrohung aufgestiegen ist, die hauptsächlich auf Mitarbeitende in Vertriebs- und Marketingabteilungen abzielt, angelockt von einem besseren Job bei einem renommierten Unternehmen.

Kampagnen haben Marken wie Google, Coca-Cola und Meta nachgeahmt und Marketer sowie Social-Media-Administratoren mit gefälschten Stellenangeboten geködert.

Die Ziele werden durch Open-Source-Intelligence (OSINT) ausgewählt, die aus Social-Media-Profilen gesammelt wird. Empfänger erhalten eine personalisierte Phishing-Nachricht, die sie auf eine Landingpage leitet, die Calendly nachahmt, wo sie aufgefordert werden, sich über Facebook zu authentifizieren.

Das Ziel des Angreifers ist es, das Opfer dazu zu verleiten, sich mit einem Browser-in-the-Browser (BitB) Credential Harvester (Tool zum Abgreifen von Zugangsdaten), der ein gefälschtes Facebook-Login-Fenster anzeigt, für einen Interviewtermin anzumelden.

Werden Zugangsdaten eingegeben, können Angreifer Zugriff auf Folgendes erhalten:

- Persönliche Facebook Konten

- Social Media Konten von Unternehmen

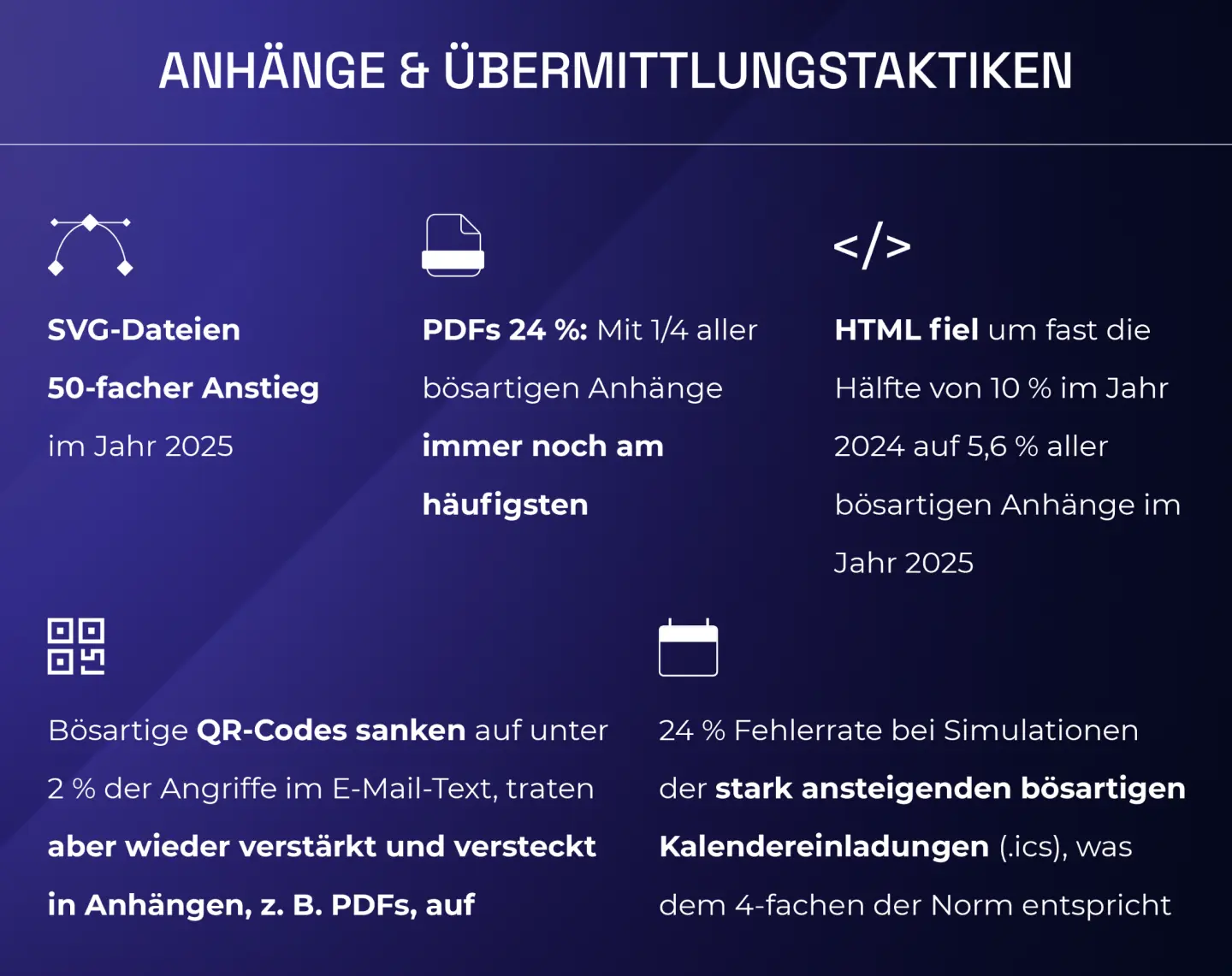

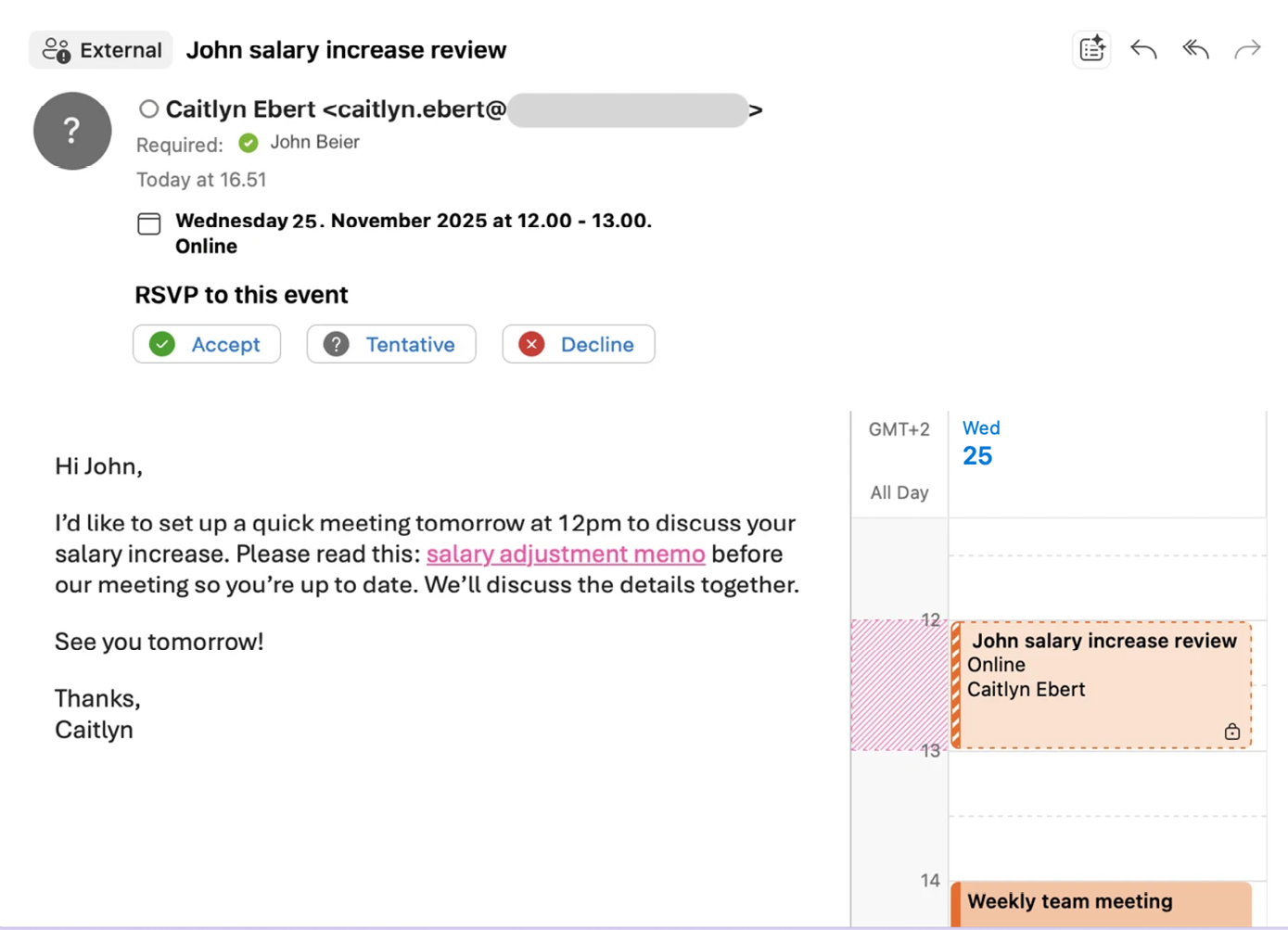

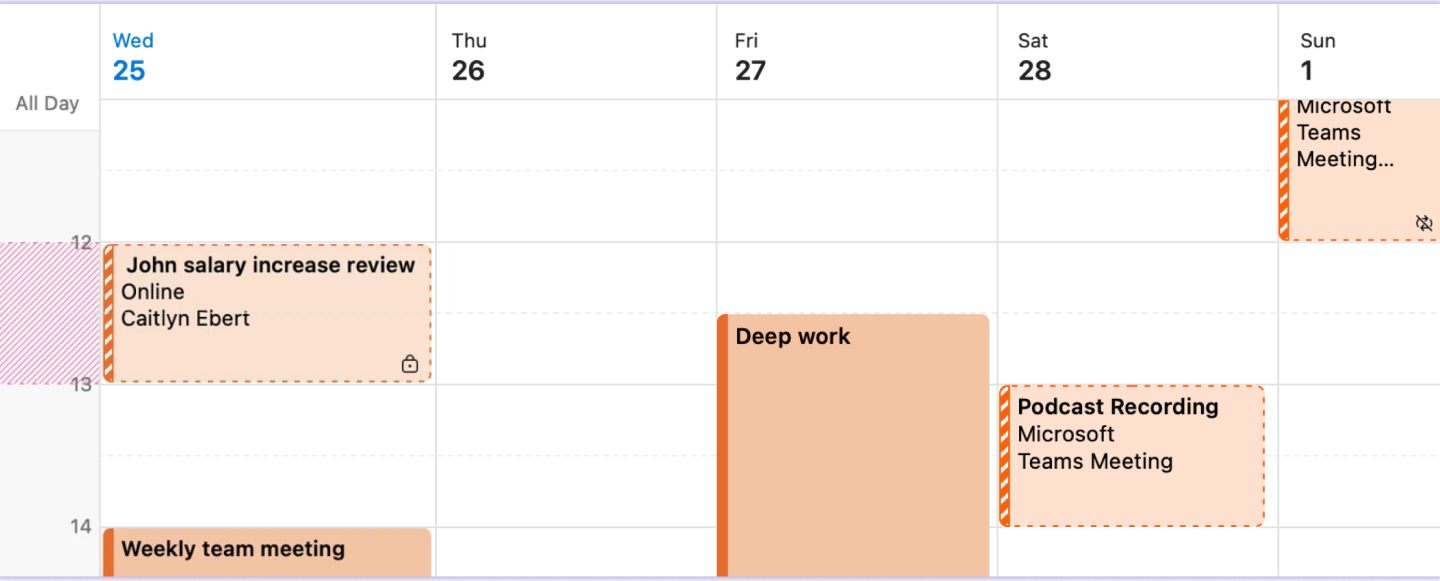

Schädliche .ics-Kalendereinladungen: Viermal gefährlicher

Hoxhunt beobachtete einen Anstieg von Phishing-Angriffen unter Verwendung von .ics-Kalendereinladungsdateien.

Nach einem sprunghaften Anstieg dieser Angriffe Ende 2025 erstellte Hoxhunt zügig Phishing-Simulationen mit Kalendereinladungen. Die Ergebnisse waren besorgniserregend: Die Fehlerquoten waren 4- bis 6-mal höher als der globale Ausgangswert und erreichten 24 %.

Angreifer versenden Phishing-E-Mails mit .ics-Dateien, einem Standardformat für Kalendereinladungen, das von Anwendungen wie Outlook verwendet wird.

Viele E-Mail-Umgebungen interpretieren diese Dateien automatisch als Ereignisse (Events) und fügen sie beim Eintreffen der E-Mail direkt in den Kalender des Benutzers ein.

Von da an verlassen sich die Angreifer auf das Routineverhalten des Benutzers:

Wenn Sie ein neues Meeting in Ihrem Kalender sehen, möchten Sie natürlich die Details überprüfen. Diese Einladungen wirken oft legitim, aber die in der Terminplanung enthaltenen Meeting-Links oder Anhänge sind schädlich.

In einigen Fällen wird das Ereignis durch das Melden der verdächtigen E-Mail nicht aus dem Kalender entfernt. Die meisten Sicherheitstools und Meldeschaltflächen konzentrieren sich auf E-Mail-Nachrichten und nicht auf Kalenderobjekte.

Schädliche Kalendereinladungen verdoppeln somit die Erfolgschancen des Angreifers. Selbst nach dem Melden der E-Mail vergessen Benutzer möglicherweise den Kalendertermin selbst.

Stunden oder sogar Tage später könnte der Nutzer den Kalendereintrag bemerken und sich wundern: „Was für ein Meeting war das noch mal?“.

Kalendererinnerungen können auch Benachrichtigungen auslösen, was die Wahrscheinlichkeit erhöht, dass der Benutzer auf den schädlichen Link klickt.

Aus diesem Grund muss der Kalendertermin separat gelöscht werden.

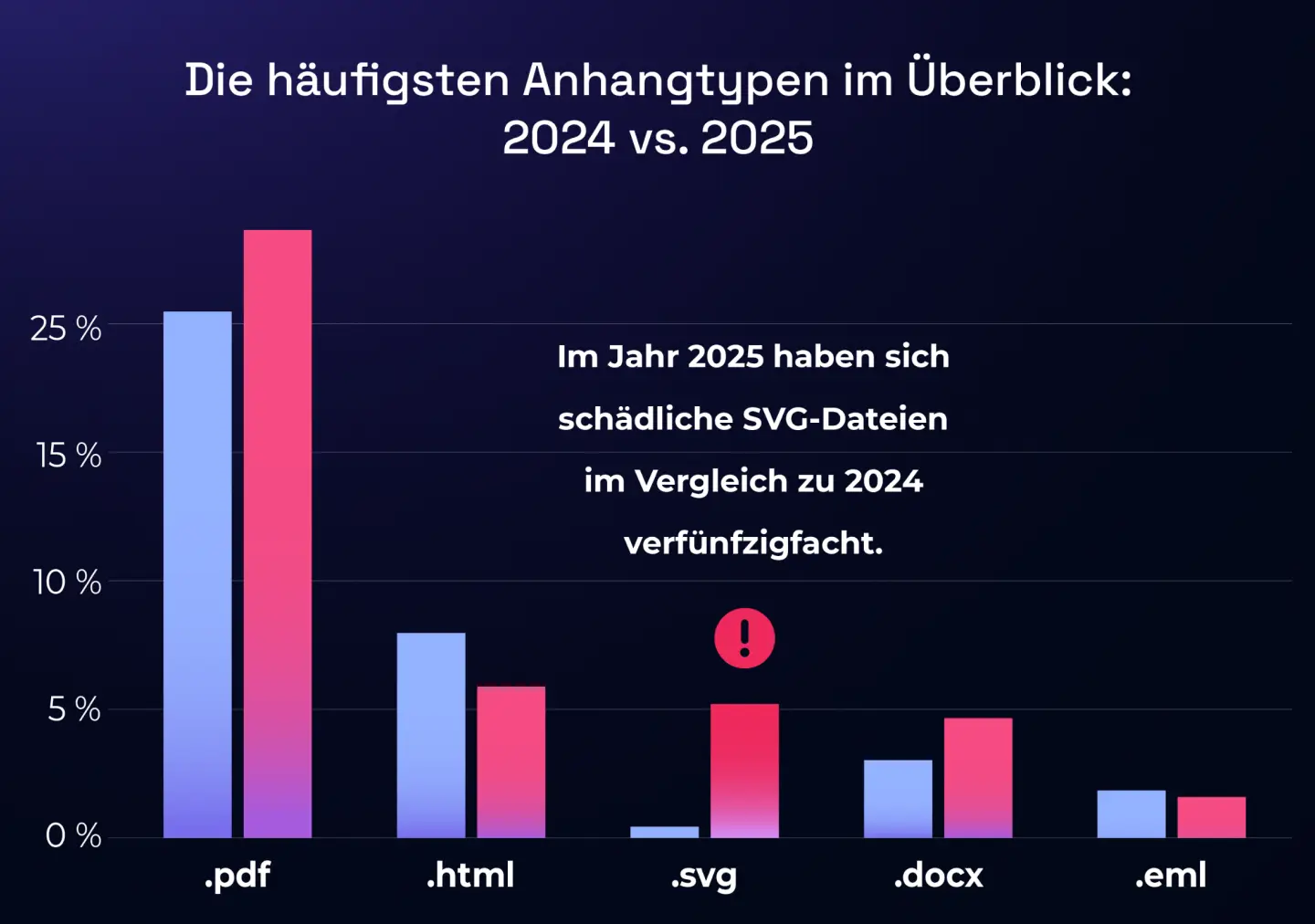

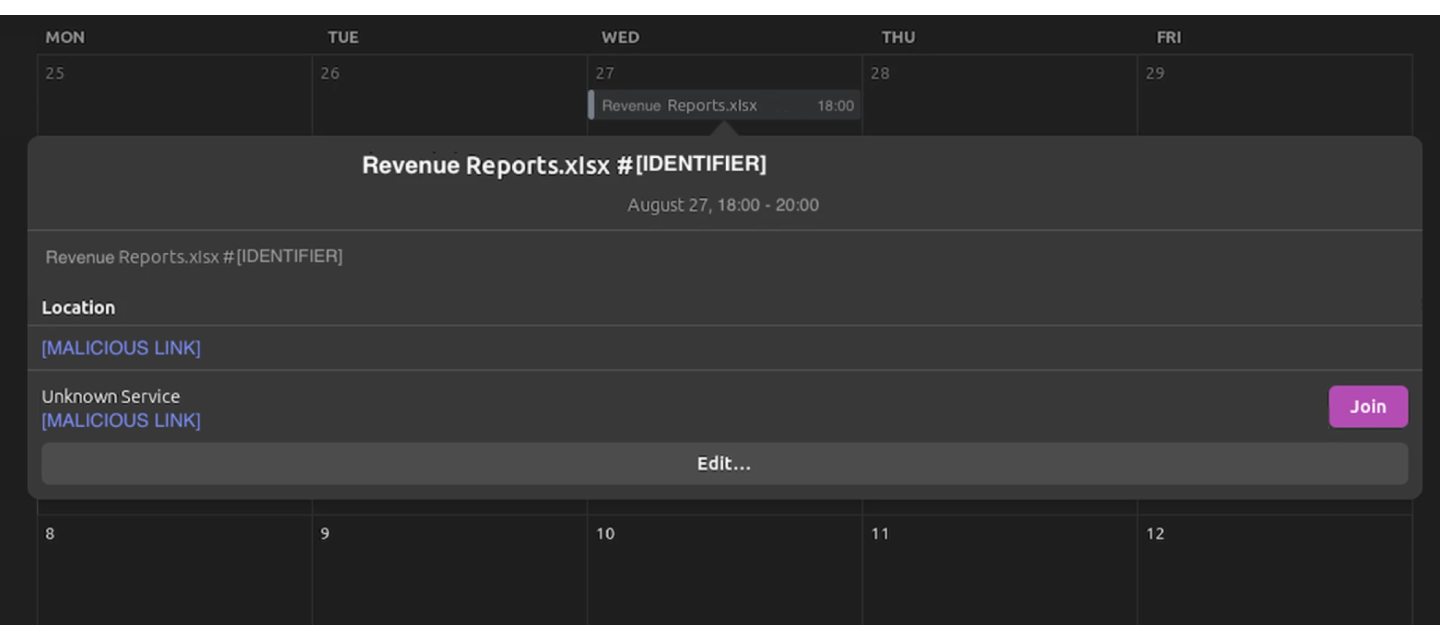

Anhangtypen

Im Jahr 2025 blieben PDF-Anhänge der häufigste schädliche Dateityp und machten im ersten Halbjahr 23,7 % der schädlichen Anhänge aus.

Zu diesen PDFs gehörten:

- Gefälschte Rechnungen mit betrügerischen Zahlungsdaten

- Gefälschte Europol-Briefe

- Dokumente, die eingebettete Links oder zusätzliche Anhänge enthalten, die zu Credential-Harvestern führen

PDFs bleiben höchstwahrscheinlich beliebt, weil sie Filter leichter umgehen und den Benutzern vertrauenswürdig erscheinen.

Schädliche SVG-Dateien

Im Jahr 2025 haben sich schädliche SVG-Dateien im Vergleich zu 2024 verfünfzigfacht. Sie machten 5 % aller schädlichen Anhänge aus und waren damit der dritthäufigste schädliche Dateityp, knapp hinter den zweitplatzierten HTML-Anhängen.

SVG-Dateien scheinen harmlose Grafikdateien zu sein, können jedoch viele Anti-Spam-E-Mail-Tools umgehen, was sie zu einer attraktiven Technik für Angreifer macht.

Seit September 2025 zeigt Microsoft keine Inline-SVG-Bilder mehr an, um zunehmenden Missbrauch wie Cross-Site Scripting (XSS)-Angriffe einzudämmen. Jedoch werden SVG-Anhänge weiterhin unterstützt, sodass die Technik bestehen bleibt.

Andere Arten von Anhängen

Im Jahr 2025:

HTML-Anhänge belegten mit 5,6 % den zweiten Platz (Rückgang von 10 % im Jahr 2024), lagen aber immer noch leicht vor den drittplatzierten SVG-Dateien, die 5 % der schädlichen Anhänge ausmachten.

- HTML-Anhänge belegten mit 5,6 % den zweiten Platz (Rückgang von 10 % im Jahr 2024), lagen aber immer noch leicht vor den drittplatzierten SVG-Dateien, die 5 % der schädlichen Anhänge ausmachten.

- Microsoft Word-Dokumente machten 4,4 % der schädlichen Anhänge aus.

- EML-Dateien machten 1,4 % aus.

Andere Arten von Anhängen reichten von Bilddateien (wie gefälschten Rechnungen) bis hin zu ausführbaren Dateien.

Da die Hoxhunt gemeldeten E-Mails im E-Mail-Filter jedoch bereits umgangen haben, machen ausführbare Dateien, die normalerweise von Sicherheitssystemen blockiert werden, keinen wesentlichen Teil des Datensatzes aus.

Imitationskampagnen nutzen vertrauenswürdige Marken

Unsere am häufigsten genutzten und vertrauenswürdigsten Dienste werden von Bedrohungsakteuren tendenziell am häufigsten gefälscht. Bekannte Dienste sind attraktive Phishing-Köder, da wir unvorsichtiger werden, wenn wir eine Nachricht von ihnen sehen.

Die Top 3 der am häufigsten nachgeahmten Organisationen

- Microsoft

- Docusign

- Human Resources (Personalabteilung)

Bei den beliebtesten Microsoft-Imitationen wird dem Empfänger mitgeteilt, dass sein Konto oder seine Multi-Faktor-Authentifizierung abläuft. Dem Empfänger wird mitgeteilt, dass er den Zugriff auf sein Konto verliert, wenn er nicht das tut, was der Angreifer sagt – auf einen Link klicken oder eine Datei herunterladen.

Was Docusign-Imitationen betrifft, so wird der Empfänger oft aufgefordert, Dokumente zu überprüfen und zu signieren. Manchmal machen Cyberangreifer keine Angaben zum „Dokument“, während sie ein anderes Mal behaupten, es stamme von einem Unternehmensadministrator. Sie könnten Wörter wie „Kündigung“ enthalten.

Bei HR-Imitationen wird der Empfänger am häufigsten aufgefordert, Gehalts- und Urlaubspläne zu überprüfen, was Neugier weckt. HR-Kommunikation enthält oft emotional aufgeladene Nachrichten, z. B. zu zeitkritischen Aktionen, die durchgeführt werden müssen, Benefits und Konsequenzen; allesamt häufige Elemente von Phishing-E-Mail-Kampagnen.

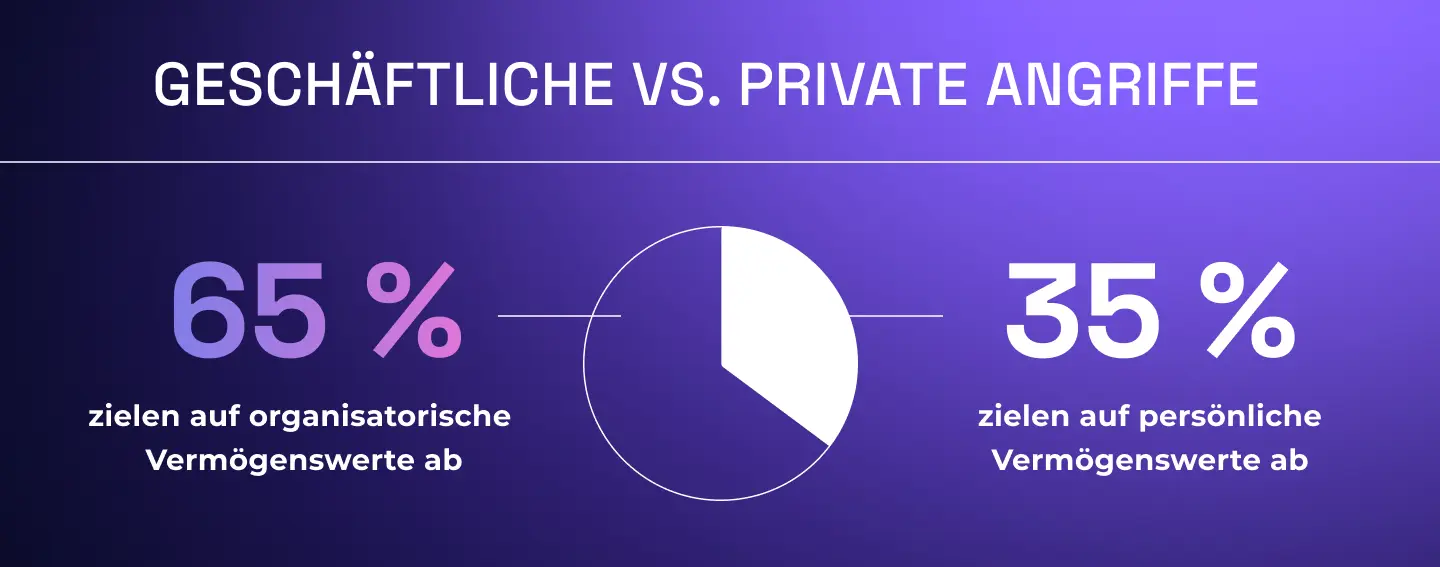

Ziele von Kampagnen: Meistens geschäftlich. Aber manchmal ist es auch privat.

Der Anteil der Angriffsziele beim Phishing variierte zwischen persönlichen und unternehmensbezogenen Werten (Assets). Die Gründe für die Variation sind unklar, auch wenn der Anstieg persönlicher Kampagnen im Sommer darauf hindeuten könnte, dass sich Bedrohungsakteure auf die Sommerurlaubszeit einstellen.

- 2/3 der Angriffe zielen auf Unternehmen-Assets ab.

- Typischerweise handelt es sich bei diesen Cyberbedrohungen um Credential Harvester und betrügerische Rechnungen.

- 1/3 zielt auf persönliche Assets wie Finanzinformationen ab.

- Häufige Themen sind die Nachahmung von Postdiensten oder Finanzinstituten.

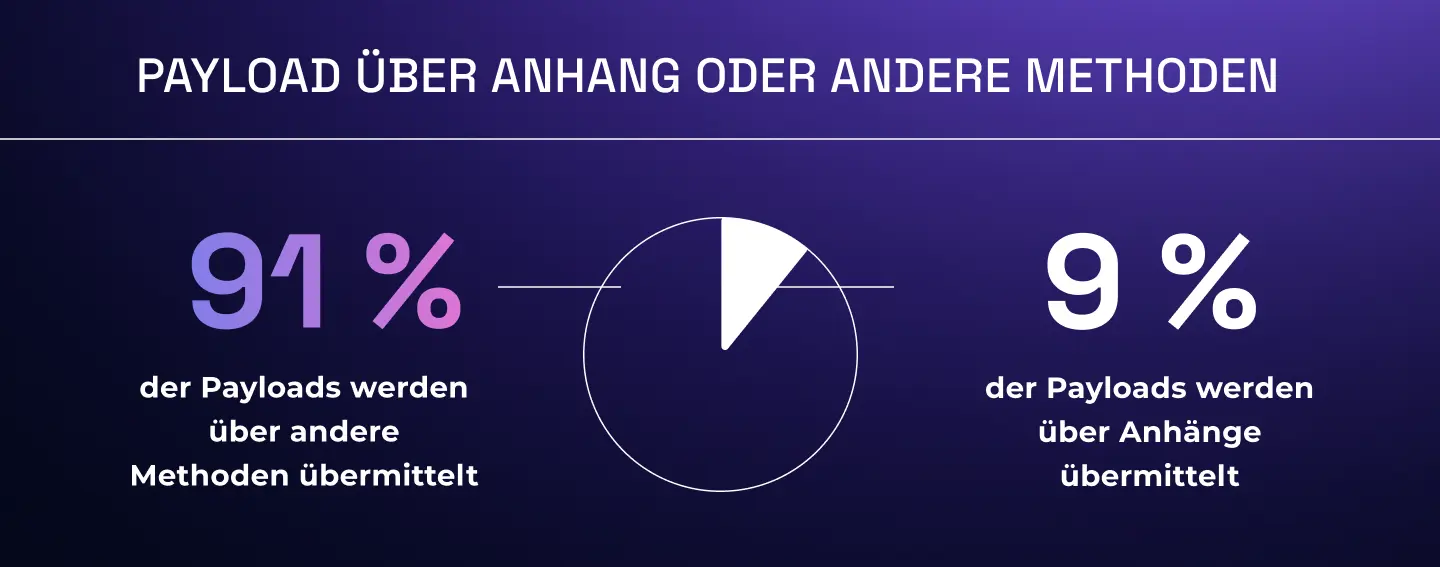

Kampagnen mit schädlichen Anhängen

Laut dem Verizon DBIR 2024 werden 94% der Malware über E-Mail-Anhänge verbreitet. Schädliche Nachrichten mit Anhängen können eine Malware-Nutzlast (Payload) im anfänglichen Anhang enthalten oder einen Credential-Harvester sein oder, was wahrscheinlicher ist, Benutzer zum nächsten Schritt eines Betrugs führen, wobei die letztendliche Payload beispielsweise Folgendes sein könnte:

- Eine Seite zum Abgreifen von Zugangsdaten (Credential Harvesting)

- Malware

- Ein komplexer Phishing-Betrug mit weiterem Social-Engineering über mehrere Kanäle, wie z. B. ein Telefonanruf oder eine Videokonferenz mit einem Betrüger

- Eine List, um Personen dazu zu verleiten, ihre MFA-Zugangsdaten (Multi-Faktor-Authentifizierung) preiszugeben

Bei Angriffen, die E-Mail-Filter umgehen:

- Nur etwa 10 % der schädlichen Payloads werden als Anhänge zugestellt, und etwa 90 % der Anhänge enthalten trügerische Links, die zu einer weiteren Payload führen, wie z. B. Malware-Angriffen oder Credential Harvesting.

- Die restlichen 10 % der Anhänge enthalten weiteres Social Engineering mit dem Ziel einer weiteren Interaktion des Empfängers.

Kampagnen mit schädlichen Anhängen sind aufgrund ihres Erfolgs eine gängige Phishing-Technik.

Anhänge wecken die Neugier, und für ungeschulte E-Mail-Benutzer kann es schwer sein zu widerstehen, nachzusehen, was sich darin befindet.

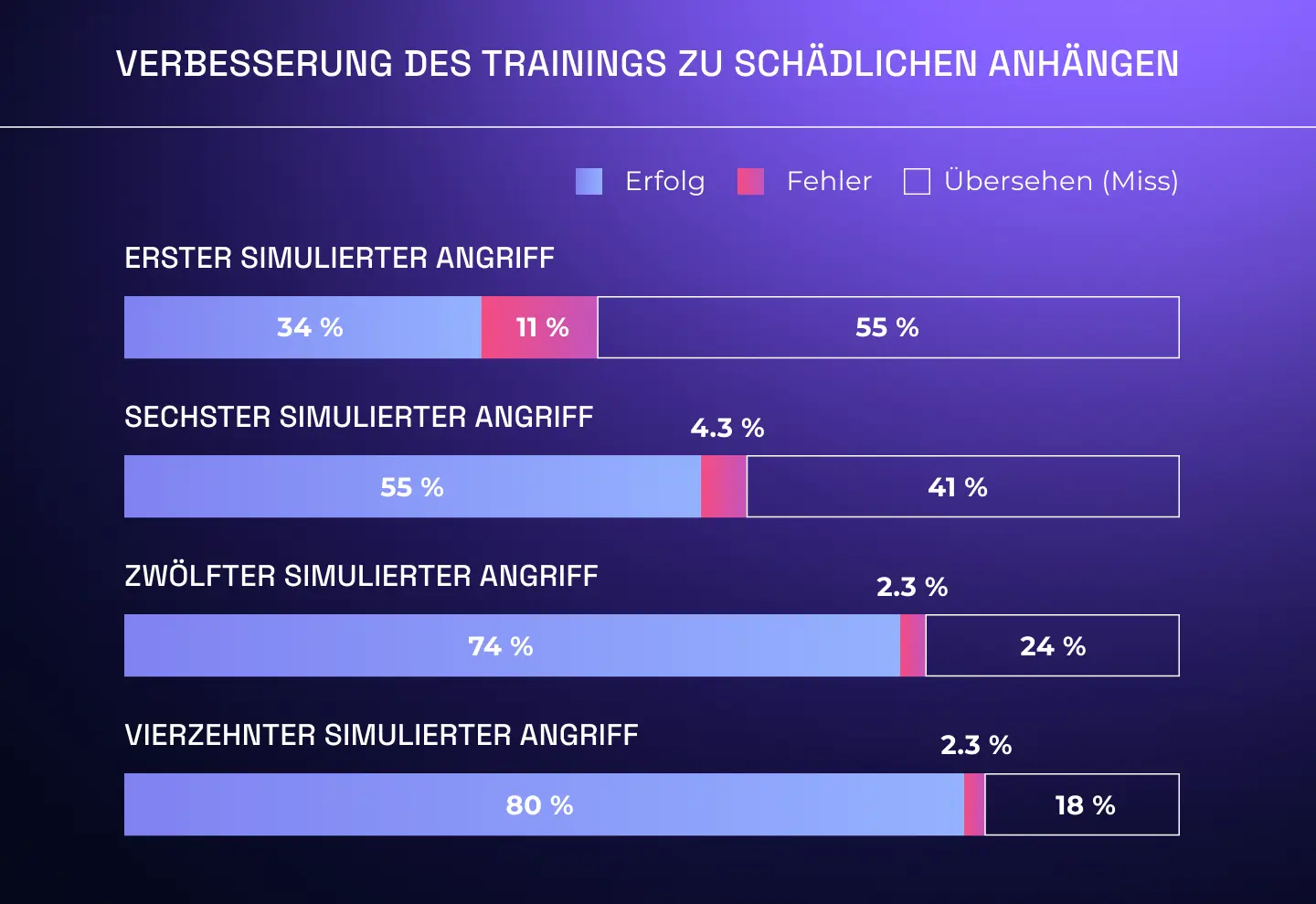

Simulationen mit schädlichen Anhängen: eine Erfolgsgeschichte

Sogar unsere Schulungsdaten zeigen, wie gefährlich schädliche Anhänge im Vergleich zu anderen Phishing-Techniken sein können.

Und, interessanterweise zeigen die Schulungsdaten auch eine wichtige Erfolgsgeschichte rund um schädliche Anhänge. Die Verhaltensänderung bei diesen besonders herausfordernden Phishing-Angriffen ist besonders stark ausgeprägt; die Meldequoten steigen und schädliche Klicks gehen im Vergleich zu anderen simulierten Angriffstypen signifikant zurück.

Vor der Schulung melden nur 34 % der Nutzer diese Phishing-Simulationen erfolgreich, während ein alarmierender Anteil von 11 % scheitert, indem sie den Anhang öffnen oder auf einen schädlichen Link klicken.

Die Fehlerquoten werden innerhalb von 6 Monaten nach dem Phishing-Training um das 2,5-fache gesenkt. Und nach 12 Monaten Phishing-Training stellt Hoxhunt fest, dass sich die Erfolgsquote bei 12 Simulationen von 34 % auf 74 % mehr als verdoppelt und nach 14 Simulationen auf 80 % steigt.

Die Fehlerrate (Fail Rate) stürzt derweil um das 5,5-fache von 11 % auf unter 2 % ab.

Die weltweiten Durchschnittswerte für den allgemeinen Erfolg (Success) und Fehler (Failure) liegen nach 12 Monaten Training bei 67 % bzw. 3 %.

Die bemerkenswerte Verbesserung der Nutzer beim Erkennen und Melden simulierter schädlicher Anhänge zeigt die Wirkung des adaptiven Phishing-Trainings. Durch regelmäßiges Üben lernen Menschen schnell, E-Mails mit Anhängen gegenüber instinktiv misstrauisch zu sein.

Part II: Phishing Training Performance Statistics

“Was wir herausfanden, war bemerkenswert. Als wir die Melderaten von Phishing-E-Mails untersuchten, stellten wir fest, dass Benutzer, die in letzter Zeit geschult wurden, Phishing-E-Mails in einem deutlich höheren Maße meldeten – etwa 21 % im Vergleich zu einer Basisrate von 5 %, was einem relativen Anstieg um das Vierfache entspricht.

Angesichts dieser Ergebnisse besteht die langfristige Strategie darin, Anreize für Mitarbeiter zu schaffen, Vorfälle zu melden, und sicherzustellen, dass diese Meldungen in Ihrem Workflow so automatisiert wie möglich verarbeitet werden, um dabei zu helfen, schädliche E-Mails und Links zu blockieren.”

VERIZON DBIR 2025

Es ist ermutigend zu sehen, dass diese Prinzipien in der gesamten Branche immer mehr Akzeptanz finden. Ähnliche Ansichten werden im Verizon DBIR 2025 geäußert.

Der Verizon DBIR in den Jahren 2024 und 2025 berechnete einen globalen Benchmark für Benutzer, die Phishing-Simulationen melden, von rund 20 %. Obwohl die Teilnehmer und Bedingungen dieses Benchmarks nicht völlig klar sind, ist die Meldequote von 20 % ermutigend und höher, als viele Organisationen vielleicht erwarten würden.

Die meisten Phishing-Simulationen werden heute immer noch durch Compliance-gesteuerte Security Awareness Training (SAT)-Programme bereitgestellt.

Hoxhunt-Daten zeigen eine Meldequote von rund 10 % bei Benutzern, die an vierteljährlichen SAT-Programmen teilnehmen.

Melderaten für Bedrohungen von über 20 % werden typischerweise bei Organisationen festgestellt, die ein Programm zur Verhaltensänderung implementiert (Behavior Change Program) und eine ausgereifte Sicherheitskultur entwickelt haben.

Mehr Engagement ermöglicht eine Verbesserung des Cyberverhaltens

Engagement in verhaltensbasiertem Cybertraining ermöglicht Spitzenleistungen im Cyberbereich und liefert wichtige Erkenntnisse für das menschliche Risikomanagement. Wenn Mitarbeiter nicht engagiert sind, stehen exponentiell weniger Datenpunkte zur Verfügung, insbesondere wenn die primäre SAT-Metrik ausschließlich die Fehlerrate bei Phishing-Simulationen ist.

In einem hypothetischen Unternehmen mit 10.000 Mitarbeitern wird der Unterschied deutlich.

Ein SAT-Tool, das bei vier Simulationen pro Jahr eine Engagement-Rate von 10 % erzielt, führt im Vergleich zu einem Programm zur Änderung des Sicherheitsverhaltens (Security Behavior Change Program, SBCP), das bei 36 Simulationen pro Jahr eine Engagement-Rate von 50 % erreicht, zu drastisch unterschiedlichen Erkenntnissen:

Vierteljährliches SAT: 4.000 Verhaltensdatenpunkte

SBCP: 180.000 Verhaltensdatenpunkte

Darüber hinaus ermöglichen hohe Meldequoten für simulierte Bedrohungen es Organisationen, das tatsächliche Auftreten und die Abwehr von echten Phishing-Angriffen, die in den Posteingängen der Mitarbeiter ankommen, zuverlässig abzuschätzen. Die Bedeutung dessen kann gar nicht hoch genug eingeschätzt werden. Wenn Sie über einen Security-Stack verfügen, der darauf ausgelegt ist, die Ergebnisse der Meldung simulierter und echter Bedrohungen zu vereinheitlichen, können Sicherheitsteams aufhören zu raten und anfangen, datengestützte Entscheidungen darüber zu treffen, welche Bedrohungen wie priorisiert werden sollen.

Hohe Meldequoten für simulierte Bedrohungen ermöglichen es uns, das tatsächliche Auftreten und die Abwehr von echten Phishing-Angriffen, die in den Posteingängen ankommen, zuverlässig abzuschätzen.

Erhöhte Melderaten für Bedrohungen von über 20 % sind in der Regel das Ergebnis eines Programms zur Verhaltensänderung und einer ausgereiften Sicherheitskultur.

Globale Auswirkungen von adaptivem Phishing-Training für Mitarbeitende

Die Daten nach der Implementierung von Hoxhunt zeigen Verbesserungen bei jeder relevanten Metrik, von Fehler- und Erfolgsraten bei simuliertem Phishing über die Verweildauer (Dwell Time) bis hin zur Erkennung echter Bedrohungen:

- 10-facher Anstieg bei der Erkennung echter Bedrohungen: Nichts untermauert den Wert von Trainings so sehr wie ein sprunghafter Anstieg bei der Erkennung echter Bedrohungen.

- 9-facher Anstieg bei der Meldung simulierter Bedrohungen: Die meisten Programme vernachlässigen die Meldung von Bedrohungen und den meisten Nutzern fehlen das Wissen, die Fähigkeiten und die Tools, um verdächtige Nachrichten zu melden.

- Mediane Verweildauer (Dwell Time) um ein Drittel schneller: Die Verweildauer ist die Zeit, die zwischen dem Eintreffen einer Phishing-E-Mail im Posteingang und ihrer Meldung durch den Benutzer vergeht. In der Cybersicherheit ist Zeit entscheidend für die Risikominderung.

- Die schnellsten 5 % melden Bedrohungen in 39 Sekunden: Die schnellsten 5 % der meldenden Personen schützen die gesamte Organisation, indem sie der Leuchtturm sind, der Bedrohungen sofort beleuchtet, und so dem SOC helfen, Phishing-Kampagnen in Minuten statt in Tagen aus dem System zu entfernen.

- 2/3 melden im ersten Jahr eine echte Bedrohung: Es gibt keinen besseren Beweis für die realen Auswirkungen von Phishing-Training als eine Mehrheit von Benutzern, die echte Bedrohungen melden.

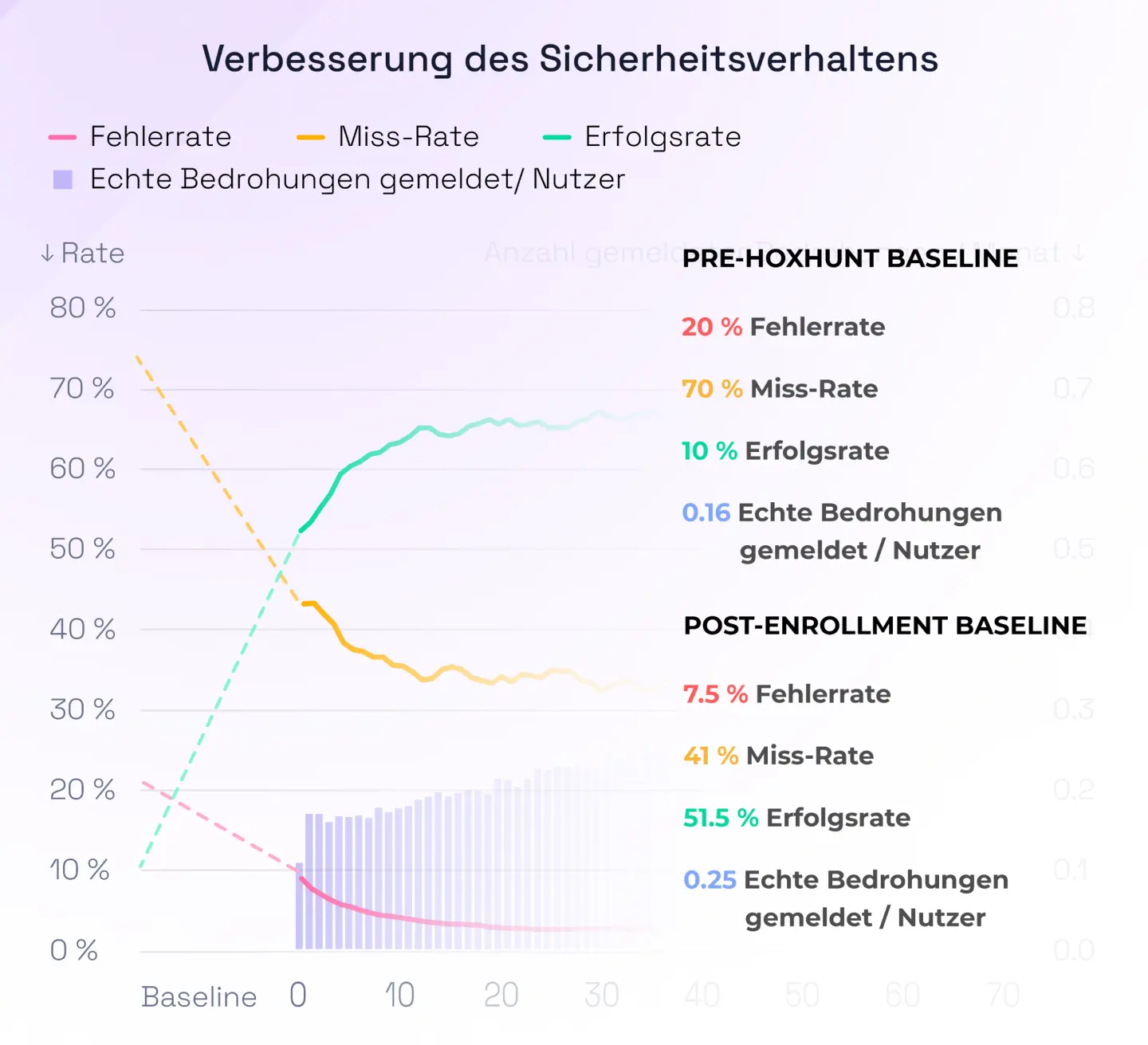

Verbesserungen der Trainingsperformance im Laufe der Zeit

Die Standard-SAT-Leistungsbasislinie Vor-Hoxhunt liegt bei 7 % Erfolg (Success), 20 % Fehler (Failure) und 80 % Miss-Raten (die Zahlen addieren sich aufgrund separater Datensätze nicht zu 100). Viele große Unternehmen mit veralteten SAT-Modellen verzeichnen oft stagnierende Erfolgsquoten von etwa 10 %, bei eingeschränkter Sichtbarkeit der tatsächlichen Bedrohungsmeldungen und Verweildauer.

Diese Kennzahlen verbessern sich nach dem Onboarding bei Hoxhunt drastisch und verbessern sich im Laufe der Zeit stetig, was nachhaltiges Engagement und Resilienz beweist.

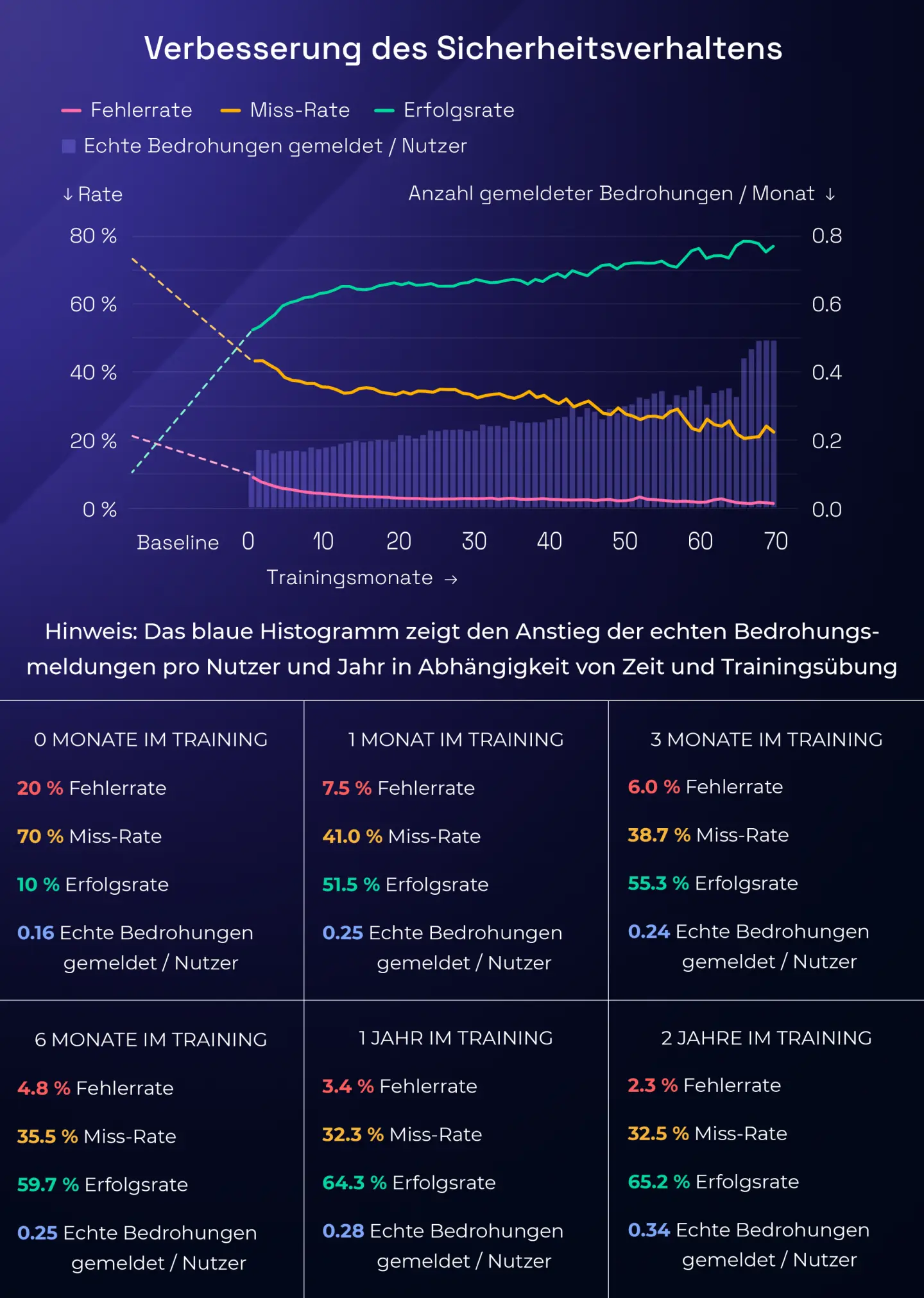

Das folgende Diagramm zeigt eine dramatische Verbesserung, die das Ergebnis von Training ist, und das Folgendes umfasst:

- KI-gestützte Anpassung

- Automatisch adaptives Training, das sich an die Fähigkeiten und den Hintergrund der Benutzer anpasst

- Gamification: Die Teilnahme wird belohnt und entlang einer kompetenzaufbauenden Lernreise verfolgt, die zu einem gesunden Wettbewerb mit anderen Kollegen einlädt.

- Der Mensch im Mittelpunkt (People-first)

- Belohnungsbasiert

- Ein engagiertes Customer-Success-Team, das das Programm auf den richtigen Weg bringt und dafür sorgt, dass es auf Kurs bleibt.

Das blaue Histogramm zeigt echte erkannte Bedrohungen, was typischerweise vernachlässigt oder nicht nachverfolgt wird, bevor Unternehmen zu Hoxhunt wechseln. Doch während des Onboardings mit einem Programm zur Änderung des Sicherheitsverhaltens kommt es zu einer Phasenverschiebung im Meldeverhalten von Bedrohungen.

- Verhaltensbasiertes Engagement steigt um mehr als das Sechsfache.

- Fehlerraten werden halbiert. Und das allein durch das Onboarding.

Während des Onboardings erhalten die Nutzer ein einfaches Tool, das in ihren E-Mail-Client integriert ist, um Phishing-Simulationen zu melden. Sie lernen die Nutzung dieses Tools und gleichzeitig das Erkennen von Phishing-Angriffen in gamifizierten Micro-Trainings, gepaart mit der Kommunikation durch den Security Awareness Manager.

Phishing-Simulationen werden alle 10 Tage verschickt. Sie sind durch das adaptive Lernmodell so konzipiert, dass sie mit steigendem Kenntnisstand des Nutzers schwieriger werden. Bemerkenswert ist, dass die Fehlerquoten weiterhin sinken, während die Meldequoten für Bedrohungen weiter steigen.

Nutzer bleiben über Jahre hinweg engagiert, da der Schwierigkeitsgrad des Trainings gerade so schwer bleibt, dass die Leute bei jeder gemeldeten Bedrohung ein Erfolgserlebnis haben.

Und diese Fortschritte werden durch das Sofortige Feedback (Instant Feedback) der Plattform bei echten Bedrohungsmeldungen gesichert, sodass die Personen sofort wissen, welchen Einfluss sie auf die Sicherheit ihres Unternehmens hatten.

Verbesserungen bei der Erkennungsrate von echten Bedrohungen, in Relation zu den Verbesserungen der Trainingsleistung gesetzt, belegen den Wert der Schulungen. Der Prozentsatz der Nutzer, die seit Beginn ihres Trainings mindestens eine echte Bedrohung gemeldet haben, verbessert sich im Laufe der Zeit wie folgt:

Verbesserung der Erkennung echter Bedrohungen nach Organisation

- 0 Monate im Training: 13 %

- 1 Monat im Training: 26 %

- 2 Monate im Training: 34 %

- 6 Monate im Training: 50 %

- 12 Monate im Training: 64 %

- 24 Monate im Training: 71 %

Es gibt keinen besseren Beweis dafür, dass Training in der realen Welt Wirkung zeigt, als eine Zunahme der erkannten echten Bedrohungen. Der parallele Anstieg bei der Meldung simulierter und echter Bedrohungen zeigt eine starke Korrelation zwischen der Trainingsleistung und den Auswirkungen in der Praxis. Die Hälfte der Mitarbeitenden meldet nach 6 Monaten Training eine echte Bedrohung. 2/3 der Mitarbeitenden melden innerhalb eines Jahres nach Trainingsbeginn eine echte Bedrohung.

"Mit Engagement-Raten bei Phishing-Simulationen von über 60 Prozent und Fehlerraten von unter 2 Prozent hat Hoxhunt uns geholfen, unsere Resilienz auf ein neues Niveau zu heben und alles zu übertreffen, was unsere veralteten SAT-Tools bringen konnten”

– Ryan Boulais, VP & Chief Information Security Office bei Bunge

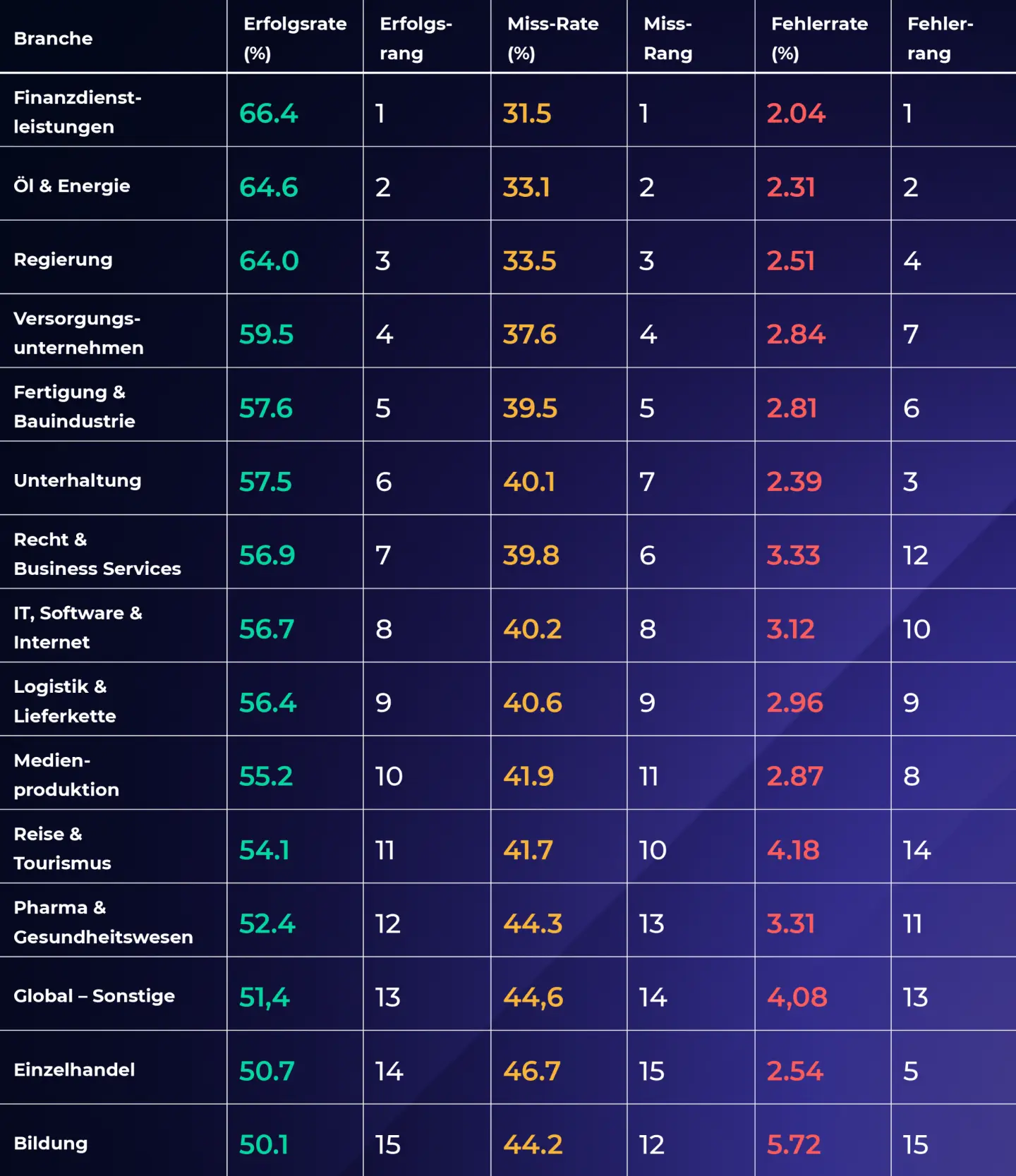

Benchmark der Cyber-Performance: Erfolgs- / Fehlerrate nach Branche

Nach einem Jahr Training gibt es signifikante Unterschiede in der Cyber-Performance zwischen den Branchen. Es ist von entscheidender Bedeutung, Schulungen auf die Faktoren abzustimmen, die die Cyber-Performance in einer Branche beeinflussen, denn genau das tun Angreifer auch. Sie verstehen zum Beispiel, dass Krankenhausmitarbeiter und Einzelhandelskaufleute stressige Jobs haben, die in Situationen, die von Natur aus dringend sind, einen schnellen Wechsel zwischen Computerarbeit und Interaktion mit Menschen erfordern. Oder zum Beispiel, Regierungsangestellte könnten mit E-Mails angegriffen werden, die ihre Vorgesetzten imitieren, deren persönliche Daten und Terminpläne für Spear-Phishing-Angriffe möglicherweise leichter online zu beschaffen sind.

Wir können auch sehen, wie bestimmte Abteilungen tendenziell auf Schulungen reagieren. Die 0-Monats-Basislinie gilt für die Zeit nach dem Rollout mit Hoxhunt und berücksichtigt Mitarbeitende, die für das Training angemeldet wurden und mit der ersten Trainingserfahrung interagiert haben.

Wichtigste Erkenntnisse

- Die globale Erfolgsrate steigt mit zunehmender Anzahl an Trainingsmonaten.

- Finanzdienstleistungen weisen nach 12 Monaten mit 74 % die höchste Erfolgsrate auf, während das Gesundheitswesen und der Einzelhandel mit 62 % bzw. 61 % die niedrigsten Raten verzeichnen.

- Die niedrigere Erfolgsrate im Gesundheitswesen und im Einzelhandel ist möglicherweise auf die Art der Branchen zurückzuführen, da die Mitarbeitenden weniger Zeit an ihren Computern verbringen und mehr Zeit damit, in intensiven Situationen mit Menschen zu interagieren. Dies lässt auch weniger Zeit für das Durchgehen von E-Mails und die Interaktion mit dem Training.

- Hinweis: Beim adaptiven Trainingsmodell von Hoxhunt steigt der Schwierigkeitsgrad der Simulationen im Laufe der Zeit.

Verbesserung der Fehlerrate nach Branche

Wichtigste Erkenntnisse

- Die Fehlerrate der Mitarbeiter sinkt mit zunehmender Trainingsdauer.

- Mitarbeitende machen sich mit häufigen Aspekten von Phishing-E-Mails vertraut und können diese genauer erkennen, unabhängig davon, ob sie KI-generiert sind oder nicht.

- Hinweis: Fehlerrate (Fail Rate) = Klickrate (Simulationen, bei denen auf den Link oder Anhang geklickt wurde)

- Hinweis: Das adaptive Trainingsmodell von Hoxhunt erhöht den Schwierigkeitsgrad der Simulationen im Laufe der Zeit, wenn sich die Fähigkeiten der Nutzer verbessern. Trotzdem sinkt die Fehlerrate, obwohl der Schwierigkeitsgrad der Simulation zunimmt.

- Wie von den Verhaltenswissenschaften und den Prinzipien des Verhaltensdesigns vorhergesagt, "legen sich Menschen mehr ins Zeug", wenn sie an den Grenzen ihres Wissens und Könnens herausgefordert werden.

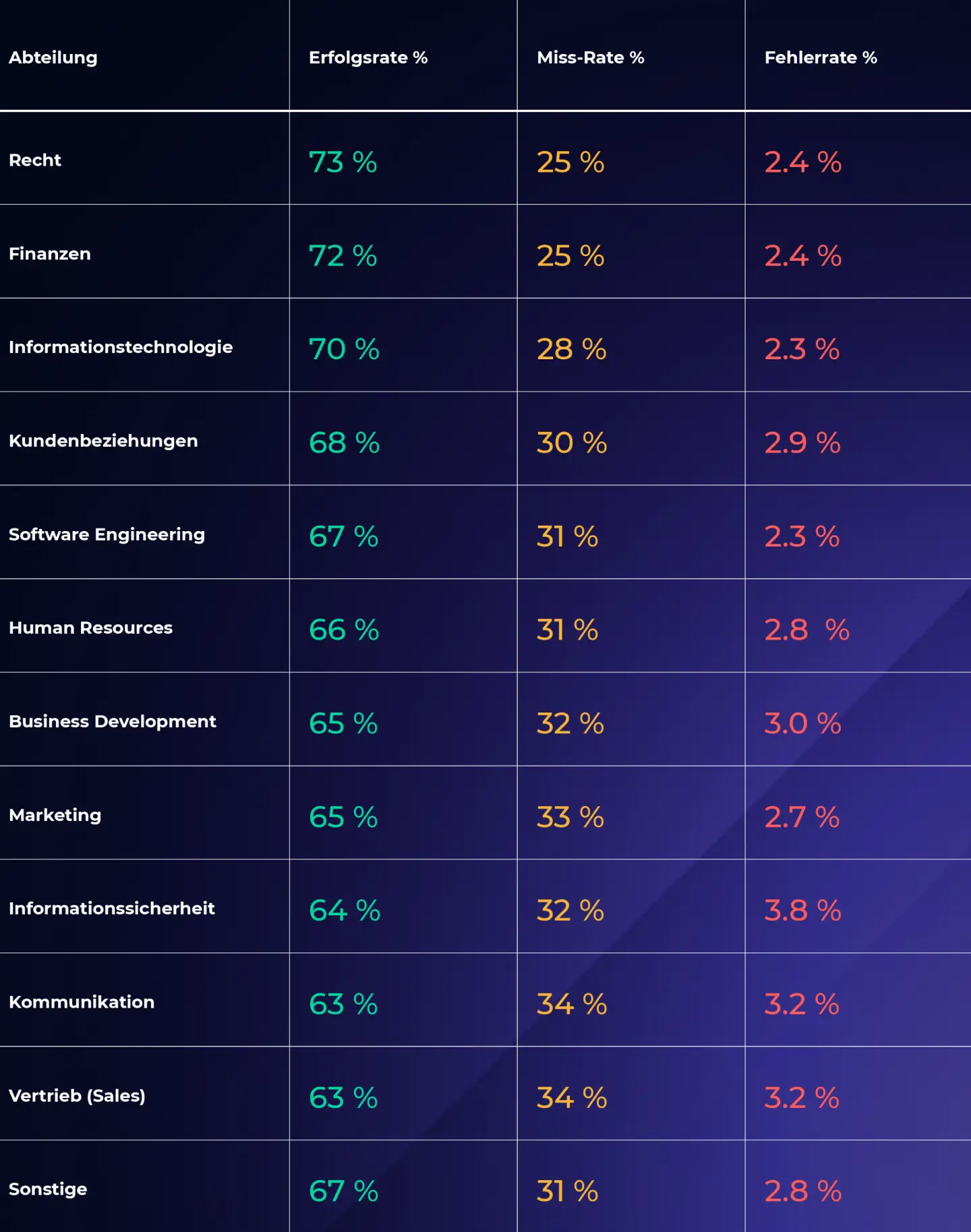

Performance beim Sicherheitstraining nach Jobrolle

Unterschiedliche Jobrollen beinhalten ein unterschiedliches Maß an Zugriff auf vertrauliche Informationen sowie unterschiedliche Arten der Computernutzung und Kommunikation.

Darüber hinaus werden bestimmte Berufsrollen wie in der IT typischerweise von Personen mit höherem oder niedrigerem Computer- und Sicherheitswissen ausgefüllt.

Bedrohungsakteure nehmen Personen basierend auf der Art der Kommunikation ins Visier, die sie gewohnt sind zu erhalten. Beispielsweise haben wir einen Anstieg von Angriffen auf Fachkräfte in der Personalabteilung (HR) sowie im Vertrieb (Sales) und Marketing durch Betrug bei der Personalbeschaffung festgestellt; bei HR waren es gefälschte Arbeitssuchende, bei Vertrieb und Marketing betrügerische Stellenangebote.

Die folgende Tabelle zeigt die Jobfunktionen mit der besten und schlechtesten Leistung basierend auf Erfolgs-, Miss- und Fehlerraten, sortiert nach der höchsten Erfolgsrate zur niedrigsten.

Trends nach Abteilung

- Recht (Legal) und Kommunikation (Communications) haben die jeweils höchste und niedrigste Erfolgsrate. Wie erwartet, melden Rechts-, Finanz- und IT-Abteilungen häufig, während Kommunikation, Vertrieb und Marketing eine geringere Performance aufweisen.

- Kommunikation und Business Development weisen die höchsten Fehlerraten auf, wobei die Fehlerrate in der Kommunikation um 40 % höher ist als im Finanzbereich.

- Direkte Korrelation zwischen den Erfolgs- und Miss-Raten der Jobfunktionen. Kommunikation, Vertrieb, Business Development und Marketing haben in der Regel mehr Spam und E-Mails zu durchsuchen als andere Abteilungen, was zu der schlechteren Leistung beitragen könnte.

- Ebenso wie die Finanzbranche im Allgemeinen in der Vergangenheit häufig Ziel von Angreifern war, ist auch die Finanzabteilung aufgrund ihres Zugangs zu Geld für Kriminelle attraktiv. Daher können sie zusätzliche Sicherheitsschulungen zum Schutz des „Banktresors“ mit stärkeren Sicherheitsanreizen und -prozessen erhalten. Es ist eine großartige Erkenntnis, dass Experten aus der Finanzabteilung zu den Besten gehören, wenn es um das Melden und das Vermeiden von Klicks geht.

"Ich berücksichtige bei der Gestaltung eines Trainings- & Lehrplans für Security Awareness immer die Art der Arbeit, die die Menschen leisten. Beispielsweise benötigen Mitarbeiter an vorderster Front im Gesundheitswesen und im Einzelhandel ein praxisnahes Training. Sie sind sehr beschäftigt und wechseln ständig zwischen Phasen der Computerarbeit und dem Kontakt mit Menschen. Sie benötigen kurze, relevante Schulungsinhalte, die die Angriffe und Probleme imitieren und ansprechen, mit denen sie konfrontiert sind.“ "

– Maxime Cartier, Head of Human Risk bei Hoxhunt; ehemaliger Head of Security Culture & Competence der H&M Group

Performance beim Sicherheitstraining nach Land

Die Trainingsleistung variiert je nach Standort der Mitarbeitenden. Länder weisen unterschiedliche geschäftliche und kulturelle Normen auf, weshalb bestimmte Trainingsansätze oder Arten von Phishing-Angriffen besser oder schlechter abschneiden können.

Die folgende Tabelle zeigt die Länder mit der besten und schlechtesten Leistung basierend auf Erfolgs- und Fehlerquoten, sortiert nach der höchsten Erfolgsquote zur niedrigsten.

"Bei der Leitung von Cybersicherheits-Awareness-Programmen für global verteilte Teams und Unternehmen ist es entscheidend, die Verhaltensunterschiede zwischen den Einheiten (Land, Abteilung, Tochtergesellschaft usw.) einer Organisation zu verstehen. Sobald ich über diese Daten verfüge, beginne ich in der Regel dort, wo das Engagement am geringsten ist (d. h. wo ich die höchste Miss-Quote sehe), und setze mich mit Kollegen vor Ort in Verbindung, um zu verstehen, wie kulturelle Faktoren und lokale Umgebungen ihre Einstellungen und ihr Verhalten beeinflussen können und wie wir gemeinsam eine Lösung finden können, um das Engagement zu verbessern. Ein Einheitsansatz (One-Size-Fits-All) passt für niemanden, also müssen wir die Menschen dort abholen, wo sie stehen.”

– Maxime Cartier, Head of Human Risk bei Hoxhunt; ehemaliger Head of Security Culture & Competence der H&M Group

Performance beim Sicherheitstraining nach Kontinent

In ähnlicher Weise zeigt die Tabelle unten die Kontinente mit der besten und schlechtesten Leistung basierend auf Erfolgs-, Miss- und Fehlerraten, sortiert nach der höchsten Erfolgsrate zur niedrigsten.

“Ich habe als CISO in China gelebt und gearbeitet und meine starke Vermutung ist, dass die Kultur des ‚Gesichtsverlusts‘ zur Untätigkeit führt, wie man an der hohen Miss-Quote sehen kann. Wenn die Miss-Quote hoch ist, werden die Menschen nicht lernen. Daher ist die Fehlerrater (Fail Rate) auch in Kulturen höher, in denen das Melden nicht instinktiv erfolgt. Diese kulturelle Norm ist weder gut noch schlecht, sollte aber bei der Gestaltung eines Awareness-Trainingsprogramms mit kultureller Ausrichtung im Hinterkopf behalten werden.“”

– Petri Kuivala, CISO Advisor für Hoxhunt & ehemaliger CISO von Nokia und NXP

Performance beim Sicherheitstraining nach Phishing-Thema

Social Engineers zielen auf Menschen ab, Schulungen sollten das also auch tun. Die unterschiedliche Effektivität verschiedener Arten von Phishing-Angriffen erinnert uns daran, dass ein standardisierter Schulungsansatz nicht optimal ist.

Das Training kann so angepasst werden, dass berücksichtigt wird, dass die Klickraten je nach Branche bei verschiedenen Themen variieren.

Die folgende Tabelle zeigt die Phishing-Themen mit der besten und schlechtesten Leistung basierend auf Erfolgs-, Miss- und Fehlerrate, sortiert nach Fehlerrate.

Phishing type glossary

Conclusion

Während die Statistiken und Trends rund um die Phishing-Landschaft typischerweise eine ungewisse Zukunft zeichnen, bietet dieser Bericht Klarheit und Hoffnung.

Die Bedrohung durch KI wächst, aber Organisationen haben noch Zeit, ihre Mitarbeitenden mit den Fähigkeiten und Tools auszustatten, um sich eigenständig zu verteidigen. Mehrfach preisgekrönte Programme wie die bei AES und Qualcomm haben dies getan und ernten die Früchte in Form von messbarer Resilienz.

Unabhängig von Branche, Hintergrund oder Standort der Mitarbeitenden kann die Cyber-Performance verbessert werden. Es ist eine Frage der Fokussierung auf Verhalten und menschliches Risiko anstatt auf Compliance und reine Awareness.

Wir fordern die Phishing-Trainingsprogramme weltweit heraus, mutig dorthin zu gehen, wo noch nie zuvor ein Security-Awareness-Trainingstool gewesen ist: mitten in das Zentrum des Security Stacks.

Die Bedeutung der Verknüpfung der Bedrohungserkennung aus dem Training mit dem realen Kontext kann nicht hoch genug eingeschätzt werden.

Das menschliche Cyberrisiko kann mit der Erkennung echter Bedrohungen gleichgesetzt werden, da eine Bedrohungsmeldung das Risiko stärker reduziert als jede andere Maßnahme.

Je schneller sie eingereicht und darauf reagiert wird, desto weniger Schaden richtet der Social-Engineering-Angriff an.

Die Korrelation zwischen der Teilnahme an verhaltensbasierten Schulungen und dem Phishing-Risiko bestätigt die Erkenntnisse von Hoxhunt weiter, dass Engagement der Schlüssel zur Erschließung von Resilienz ist.

Inaktive Mitarbeiter lernen keine sicheren Verhaltensweisen und festigen sie auch nicht, sodass aus „Misses“ (verpassten Simulationen) eher „Phishes“ (erfolgreiche Phishing-Angriffe) werden.

Die Unterschiede zwischen den Phishing-Ergebnissen der verschiedenen Nutzerkohorten unterstreichen die Notwendigkeit von maßgeschneiderten Schulungen und gezielten Interventionen. Jeder kann auf subtile Weise von Social Engineers manipuliert oder von Security Awareness Managern geschult werden.

Wissen ist Macht. Indem wir unsere Mitarbeitenden kennen, haben wir die Möglichkeit, sicherer zu werden.

"Dank Hoxhunt habe ich jetzt so viel Vertrauen in unsere Belegschaft, dass ich auf die Frage, wie viele Cybersicherheitsbeauftragte ich habe, mit ‚2000‘ antworte. Ich weiß, dass Jeder Bedrohungen melden wird. Wir wandeln diese menschliche Ebene von der größten Schwäche zur größten Stärke um.“”

– Mark Sedman, Global Head of Cybersecurity, WaterAid

Berichtsmethodik und Schlüsselbegriffe

Dieser Bericht basiert auf Daten, die aus 50 Millionen Phishing-Simulationen von Hoxhunt und Millionen von echten gemeldeten schädlichen E-Mails stammen, die an 2,5 Millionen Nutzer in 125 Ländern gesendet wurden.

Um diesen Bericht effektiv nutzen zu können, sollten Sie mit den folgenden Begriffen vertraut sein:

- Erfolgsrate (Success rate): Korrektes Melden einer Phishing-Simulation

- Miss-Rate (Miss rate): Versäumen, eine Phishing-Simulation zu melden oder anzuklicken

- Fehlerrate (Fail rate): Anklicken eines Links in einer Phishing-Simulation

- Erkennung echter Cyberbedrohungen (Real cyber threat detection): Melden einer echten Phishing-E-Mail

- Verweildauer (Dwell time): Zeit zwischen dem Empfang und dem Melden einer Phishing-E-Mail

- Onboarded: Im Hoxhunt-Programm angemeldet

Hoxhunt: Die Lücke zwischen Training und der Erkennung echter Cyberbedrohungen schließen

Zusätzlich zur Meldung simulierter Bedrohungen richtet Hoxhunt Programme für Security Awareness, Verhalten und Kultur auf Metriken zur Erkennung simulierter und echter Bedrohungen neu aus. Dies ist eine Abkehr von der simplen Abhängigkeit des altmodischen Security Awareness Training (SAT)-Modells und von den Klickraten bei simulierten Phishing-Links.

Mit Hoxhunt wächst auch die Anzahl der gemeldeten echten Bedrohungen im Laufe der Zeit stetig, was die Korrelation zwischen Training und realen Auswirkungen zeigt.

Das Verständnis für Ihre Mitarbeiter und die Auswirkungen Ihres Ansatzes für Sicherheitsschulungen auf sie beginnt mit der Messung der Cyber-Verhaltensweisen, die Sie verbessern möchten.

Phishing hört nicht beim Training auf, also dürfen die Metriken das auch nicht.

Das ideale Ergebnis eines Phishing-Angriffs ist, dass er gemeldet wird, damit die Reaktion des SOC ihn aus dem System entfernen kann.

Daher ist das effektivste Verhalten, das überwacht werden sollte, das Melden von Cyberbedrohungen.

Die gamifizierte Phishing-Trainingsplattform von Hoxhunt verwendet ein adaptives Lernmodell, um personalisierte Lernpfade für Einzelpersonen zu erstellen.

Menschen üben das Erkennen und Melden von Phishing-Simulationen, bis Resilienz zu einem Reflex wird.

Dann ist Hoxhunt so konzipiert, dass es Schulungen auf messbare Ergebnisse bei der Erkennung echter Bedrohungen ausweitet und damit verknüpft.

Personen melden potenzielle Bedrohungen auf die gleiche Weise, wie sie es im Training gelernt haben. Hoxhunt verwendet KI, um gemeldete echte Bedrohungen in Echtzeit zu kategorisieren.

Benutzer erhalten sofortiges Feedback (In-the-moment Feedback) und gamifizierte Belohnungen, wenn sie eine echte verdächtige E-Mail melden, was dieses Verhalten verstärkt.

All dies wird laut Gartner zu einem entscheidenden Bestandteil von Programmen für Sicherheitsverhalten und -kultur:

“Der Schlüssel zum Erfolg von Hoxhunt liegt in seiner Fähigkeit, innovativ zu sein und seine Lösungen anzupassen, um den sich wandelnden Anforderungen der Cybersicherheit gerecht zu werden. Die Plattform des Unternehmens integriert Gamification, verhaltensgesteuerte Interventionen und adaptives Lernen, um ein Trainingserlebnis zu schaffen, das nicht nur effektiv, sondern auch fesselnd und nachhaltig ist.”

– Claudio Stahnke, Frost & Sullivan "Competitive Strategy Recognition" für Hoxhunt, The Human Risk Management Industry, Excellence in Best Practices

Hoxhunt bietet Funktionen, die über das traditionelle SAT-Modell hinausgehen, darunter einige oder alle der folgenden:

- KI-gestütztes adaptives Lernen

- Automatisierte Trainingsabläufe + Orchestrierung von Bedrohungsdaten

- Verhaltenswissenschaftlich fundierte Lehrplangestaltung

- Spielmechaniken (Game Mechanics)

- Belohnungsbasierte und personalisierte Lernreisen

- Überwachung der Erkennung echter Cyberbedrohungen, mit sofortigem Feedback und Micro-Training

- Messung der Verweildauer (Dwell Time)